予防的統制の領域でブロードが展開する主力製品「パワーセキュリティ」。米BeyondTrust社のPowerBrokerを基軸に据えつつ、それだけではカバーしきれない日本企業のニーズに応えるための機能を備えているのが大きな特徴だ。今回はアカウントマネージャ、ならびにログマネージャの特徴を中心に解説する。

予防的統制と発見的統制という観点から、IT運用の効率化とセキュリティ向上を図る製品を展開するブロード。前回は、予防的統制の領域における主力製品「パワーセキュリティ」の中軸となる「PowerBroker」(開発元:米BeyondTrust)を紹介した。今回は、PowerBrokerだけでは対応できないようなニーズに「アカウントマネージャ」や「ログマネージャ」がどう応えているのかを紹介する。

必ずしもPowerBrokerだけでは対応できない背景には、欧米と日本ではサーバーの運用に対する習慣や発想に違いがあることがある。例えば欧米では、まずは一般ユーザーとしてログインし、必要になったときに権限をもらうというスタイルが一般的であるのに対し、日本では、最初からある程度大きな権限を持って作業にあたるケースが多く見られる。

また、事前に上長に申請しておき、許可を得た上でログインするといった運用ルールを徹底している企業も少なくない。この場合、ログの管理において、事前に申請された内容と、実際にログイン中に実行した操作とを突き合わせてチェックしたいといったニーズも出てくる。

こうした日本独自の要求に対し、PowerBrokerと連携して申請や承認のワークフロー機能を提供するのが、アカウントマネージャだ。また、アカウントマネージャの申請情報とPowerBrokerのログを集約して、各種ログの高速検索機能や監査証跡のための管理レポート機能を提供するのがログマネージャである。

アカウント申請と作業申請をワークフローで管理

アカウントマネージャが担うのは、アカウント申請と作業申請をワークフローで管理する機能だ。ユーザー(作業者)がアカウントを作成するには、所定の項目を入力して、上長などの管理者に申請しなければならない。申請が承認されるとアカウントが作成されるが、それはまだ「無効」のまま。その段階では対象サーバーにログインできない。

次に、ユーザーが作業申請を行い、その内容を上長が承認してはじめてアカウントが「有効」になり、申請内容に応じた権限が発行される。例えば、申請内容が、権限レベル1が必要な作業A、権限レベル2が必要な作業B、権限レベル3が必要な作業Cといった内容だった場合、作業A~Cに応じたそれぞれの権限1〜3が発行されることになる。

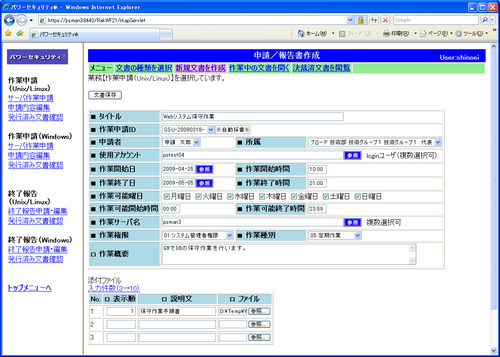

作業の申請者は、作業者名、所属、使用アカウント、対象サーバー、作業内容、必要権限、作業開始/終了日時などを専用の画面から入力して申請する。申請画面は、以下のようになる。

画面1 アカウントマネージャを使った申請画面の例

画面1 アカウントマネージャを使った申請画面の例拡大画像表示

このように、アカウントマネージャは、アカウントの管理と、作業内容の管理という二段構えになっていることがポイントだ。ユーザーは、自分のアカウントを使って申請を行った範囲内での作業だけを行うことができるようになる。

前々回 で、特権IDが形骸化している事例をいくつか紹介した。たとえば、一緒に仕事し互いに牽制も効くシステム部門の運用担当者同士が扱うのだから問題ないと決めつけて、特権IDとパスワードを暗黙の了解で共有したり、さらに別のサーバーでも全く同じパスワードを使い回したりしているようなケースなどだ。なかには、社外に公開していないシステムだからと油断し、常にrootでログインしているというケースすらもある。

アカウントマネージャは、こうした課題に対応することができる。ログインごとに作業内容を申請し、その都度、作業に合った権限が付与されるため、パスワードの共有や使い回しを仕組みとして防ぐことができる。アカウントには有効期限を設定できるため、作成したアカウントが放置されるというリスクを防止することにもつながる。

さらに、承認プロセスを経由する時間がない緊急事態には、システム管理者と相談し特別なアカウントを発行するといったことにもスムーズに対応できる。個人の役割と権限に沿った米国的なアカウント管理だけでなく、役割を兼務し複数の権限を持つ日本的なアカウント管理にも柔軟にできるというわけだ。

- ポリシーに則ってサーバー管理者ができることを限定、キー操作の内容も克明に記録する(2014/08/05)

- サーバーのアカウント管理やログ管理などを日本企業向けに最適化(2014/05/28)

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-