[市場動向]

純国産の「FFRI yarai」─世界に先駆けたウイルス先読み検知のメカニズム

2018年11月20日(火)杉田 悟(IT Leaders編集部)

FFRI(現社名:FFRIセキュリティ)は2018年11月13日、企業向けエンドポイントセキュリティ製品「FFRI yarai(やらい)」のバージョン3.2をリリースした。新版では検出範囲を拡大したほか、EDR(Endpoint Detection & Response)機能が追加された。数少ない“純国産”のセキュリティ対策製品ベンダーとして、サイバー脅威の最前線を捕捉し、yaraiの機能強化を重ねてきたFFRI。本稿では、新版の特徴に加えて、世界に先駆けたウイルス先読み検知の仕組みをあらためて取り上げる。

パターンファイルレスの先読み検知の先駆

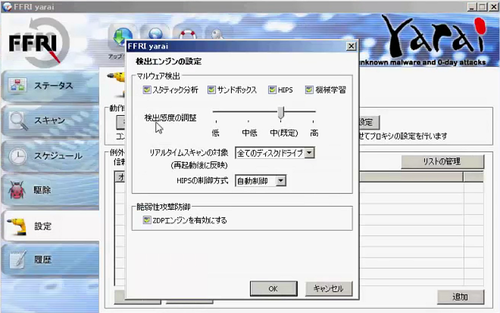

FFRI(現社名:FFRIセキュリティ)の「FFRI yarai」は、業界でいち早く先読み検知型を取り入れたエンドポイントセキュリティ製品である。先読み(もしくは振る舞い)検知は、プログラムの挙動を見てマルウェアであるか否かを判断するため、膨大なパターンファイルが不要。新種のマルウェアが発見されてからパターンファイルに反映されるまでのタイムラグがないという特徴を持つ(画面1)。

画面1:FFRI yaraiのマクロ型ランサムウェア防御設定画面(出典:FFRI)

画面1:FFRI yaraiのマクロ型ランサムウェア防御設定画面(出典:FFRI)拡大画像表示

新版となるyaraiバージョン3.2では、検出範囲を拡大した。Javaマルウェアや、アプリケーション間で動的データ交換を行うDDE(Dynamic Data Exchange)を悪用した攻撃、HTMLヘルプファイルを悪用した攻撃などの検知が行えるようになったほか、認証情報を搾取するマルウェア対策を強化した。巧妙な偽装技術を駆使した攻撃には、FFRIが独自に開発したディープラーニング(深層学習)の検出ロジックで対抗する。

加えて新版には、セキュリティ運用負担を軽減にも寄与するEDR(Endpoint Detection & Response)機能が追加された。EDRは、セキュリティ対策をすり抜けて侵入したマルウェアなどの脅威を検知して駆除するエンドポイント対策技術のこと。EDR機能は順次拡張していく予定で、今回は脅威の侵入状態をレポートするHunting機能と、脅威検知時にマルウェアの駆除、端末の隔離を行うResponse機能を提供する。2019年に脅威情報の取り込み、検索の自動化を追加する予定だ。

数少ない国産セキュリティ対策ソフト誕生の経緯

有力なセキュリティ対策エンジンは海外製ばかりである――このことは日本の情報セキュリティ対策のアキレス腱とも言われてきた。多くの国内企業が、シマンテック(Symantec)やマカフィー(McAfee)といった海外ベンダーの製品をエンドポイントに導入しており、対策は国内で完結できていないのが現状だ。

写真1:FFRI代表取締役社長 CEOの鵜飼裕司氏

写真1:FFRI代表取締役社長 CEOの鵜飼裕司氏パターンファイルマッチングを基本とする従来のエンドポイント製品は、情報収集ネットワークや大量の人材、コストを必要とし、地域や言語の壁もあいまって、極東日本からは参入し難いという面もあった。FFRIは、自前のセキュリティエンジンを持つ数少ない日本企業の1社として注目されている。

FFRIの代表取締役社長CEO、鵜飼裕司氏(写真1)は、米コダック(Kodak)研究開発センターを経て米国のセキュリティベンダーで研究開発に携わったのち、帰国して2007年にFFRIを設立。業界で初めて「パターンファイルを捨てた」エンドポイントセキュリティ製品としてyaraiの市場投入を実現させた。

鵜飼氏は、FFRIの経営の傍ら、文部科学省の「情報セキュリティ人材育成に向けた有識者ヒアリング」や、内閣官房情報セキュリティセンターの「高度情報通信ネットワーク社会推進戦略本部 情報セキュリティ政策会議普及啓発・人材育成専門委員会」といった政府関連プロジェクトに、委員またはオブザーバーとして参画。サイバーセキュリティ研究の第一人者として、日本の情報セキュリティの屋台骨を支えていく人物と目されている。そんな同氏だが、2007年の市場参入当時は鳴かず飛ばずだったという。

現在、サイランス(Cylance)やパロアルトネットワークス(Palo Alto Networks)の「Traps」など、パターンファイルに依らない製品が登場し、NGEPP(Next Generation Endpoint Protection:次世代エンドポイント保護)という新しいカテゴリーが確立されている(関連記事:「AIがマルウェアを検知」次世代ウイルス対策ソフトの強み)。だが、2007年当時は、NGEPPを謳いながらもパターンファイルを引きずっていた製品がほとんどで、パターンファイルを完全に捨てると宣言した製品は、世界を見渡してもyaraiしかなかった。それだけに、これを聞いたウィルス対策製品ベンダーは驚愕したという。

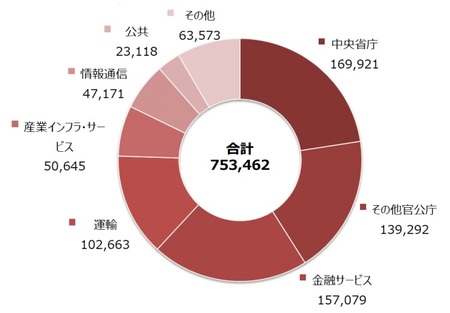

パターンファイルマッチングが常識の時代に、パターンファイルを捨てると宣言したものだから、当然市場の理解は得られなかった。2010年頃から既存のウイルス対策製品と併用する形で徐々に導入が進んできたものの、大きく注目されるには至らなかった。潮目が変わったのが2011年。日本を含む世界で相次いで発生した標的型攻撃の脅威が、NGEPPに関する関心を高めたといえる。「パターンファイル型で十分」という共通コンセンサスが崩れ、従来型では守れない攻撃があることが周知されたのが、この年だった。現在では、中央省庁や金融機関、インフラを含む各業界に75万以上のライセンスを提供している。

図1:FFRI yaraiの業種別契約ライセンス数

図1:FFRI yaraiの業種別契約ライセンス数拡大画像表示

yaraiの先読み検知の仕組み

yaraiが従来型のセキュリティ対策製品と何が違うのか。ここで、あらためて同製品の先読み/振る舞い検知の仕組みを詳しく見ていく。

会員登録(無料)が必要です

- 1

- 2

- 次へ >

EDR / NGEPP / 標的型攻撃 / ディープラーニング / エンドポイントセキュリティ / FFRIセキュリティ / yarai

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-