[新製品・サービス]

PFU、検疫ネットワークデバイス「iNetSec SF」でMACアドレスの使い回しを検出可能に

2023年12月12日(火)日川 佳三、河原 潤(IT Leaders編集部)

PFUは2023年12月12日、検疫ネットワークアプライアンス「iNetSec SF」の機能を強化した。新たに、MACアドレス以外の要素を組み合わせて端末の真正性を判定する「シャドーITデバイス検知機能」と、外部システムのSyslog発報を受けて端末を遮断する「マルチソリューション連携機能」を追加し、2024年3月1日から提供する。価格(税別)は管理ソフトウェアの「マネージャー」が30万円、センサー(ハードウェアアプライアンスまたは仮想アプライアンス)が22万5000円、追加セグメントライセンスが4万4000円から。

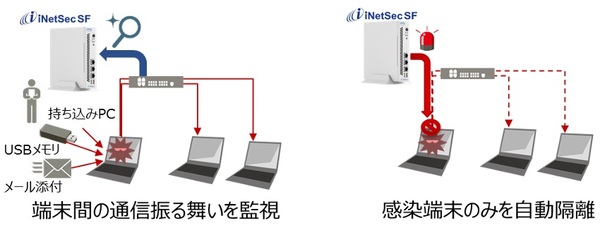

PFUの「iNetSec SF」は、検疫ネットワーク機能を提供するネットワークアプライアンスである。クライアントPCによるインターネット通信やクライアント同士の通信の内容をスイッチのミラーポートから取得・監視し、標的型サイバー攻撃を検知する。マルウェア感染端末を特定した際、偽装ARP(Address Resolution Protocol)応答によって該当端末をネットワークから切り離す(図1、関連記事:PFU、検疫ネットワークデバイス「iNetSec SF」を強化、管理マネージャをクラウド化して複数拠点を一元管理

図1:iNetSec SFの概要。管理対象外の端末を検出してネットワークから遮断する(出典:PFU)

図1:iNetSec SFの概要。管理対象外の端末を検出してネットワークから遮断する(出典:PFU)拡大画像表示

同製品は、スイッチのミラーポートに接続して通信内容を取得するセンサー本体(監視対象ネットワークセグメントごとに1台必要、タグVLANは32VLANまで監視)と「マネージャー」(センサーの統合管理ソフトウェア)、各種の機能追加ライセンス(標的型サイバー攻撃のふるまい検知機能など)で構成する。センサーの稼働形態として、ハードウェアアプライアンスのほか、仮想サーバーで動作する仮想アプライアンスも選べる。

今回、iNetSec SFに、(1)MACアドレス以外の要素を組み合わせて端末の真正性を判断する「シャドーITデバイス検知機能」と、(2)外部システムからのSyslog発報を受けて端末を遮断する「マルチソリューション連携機能」を追加した。

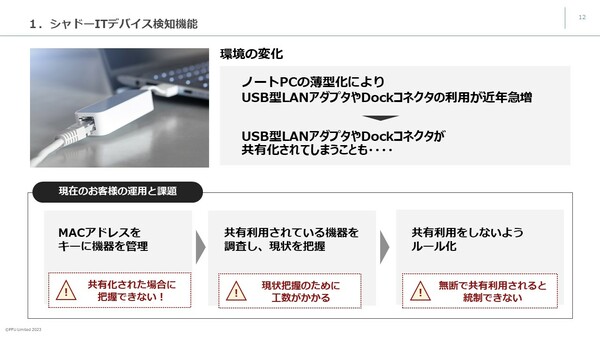

(1)では、ネットワークに接続した端末を識別するための情報として、MACアドレス以外に、NetBIOS名とSNMP(Simple Network Management Protocol)のMIB情報に含まれるシステム名を使えるようにした。これら複数の要素の組み合わせが登録データと異なることを検出した場合、管理者にメールなどで通知する。3つの情報のうち、任意の2つあるいは3つすべての組み合わせで確認するなど確認パターンを選択できる。

図2:LANアダプタを複数の端末間で使い回しても端末の違いを検出・通知できるようになった(出典:PFU)

図2:LANアダプタを複数の端末間で使い回しても端末の違いを検出・通知できるようになった(出典:PFU)拡大画像表示

PFUは、MACアドレスだけでは端末を特定できなくなっていることからシャドーITデバイス検知機能を提供する。例として、LANアダプタにMACアドレスがひもづく場合、該当のLANアダプタを他の端末に接続すると、その端末でもネットワークへの接続を許可してしまうケースを挙げている(図2)。

「以前ならこうしたLANアダプタの使用禁止/ブロックで対処できたが、昨今は有線LANポート非搭載のノートPCが増えたため、一律に禁止することは難しい。ソフトウェア的にMACアドレスを変更可能なシステムもある」(同社)

(2)では、iNetSec SFの検疫ネットワーク機能(該当端末を偽装ARPでネットワークから遮断する機能)を外部システムとの連携で実行する。連携手段としてSyslogメッセージを使い、外部システムが発したSyslogメッセージを受信し、それが事前に設定した条件に合致した場合、指示された端末をネットワークから遮断する。遮断条件(Syslogメッセージ内容)はiNetSec SF側で設定できる。

これまでも外部システムとの連携で特定端末をネットワークから遮断する運用は可能だったが、特定製品との連携に限られていた(フォーティネットジャパンやパロアルトネットワークスのファイアウォールなど)。そこで今回、汎用的な手法として、任意のSyslogメッセージをトリガーに検疫ネットワーク機能を起動できるようにした。

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-