米A10ネットワークス(A10 Networks)の日本法人は2019年2月21日、DDoS攻撃対策を強化する仕組みとして、DDoS攻撃対策の「Thunder TPS」だけでなく、負荷分散の「Thunder ADC」やThunder CFW(ファイアウォール)などのアプライアンスからもDDoS攻撃を検知できるようにしたと発表した。これらのアプライアンスがアプリケーション層でDDoS攻撃を検知することで、Thunder TPSだけでは検知できていなかった攻撃も検知可能になる。

A10ネットワークスは、用途に合わせたネットワークアプライアンス「Thunderシリーズ」を提供している。Thunder ADC(負荷分散装置)、Thunder CFW(ファイアウォール)、Thunder TPS(DDoS防御の専用装置)、Thunder CGN(NAT装置)、などがある。ラックマウント型の物理アプライアンスに加えて、仮想環境で動作する仮想アプライアンスの形態でも提供している。

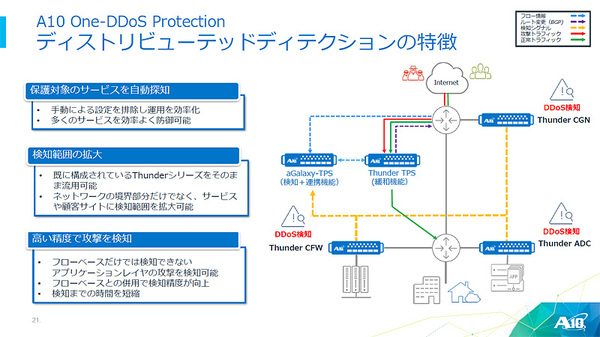

今回、DDoS対策を強化した。具体的には、DDoS対策装置のThunder TPSを除いたThunderシリーズのOSをアップデートし、DDoS攻撃対策機能を追加した(図1)。例えば、負荷分散装置のThunder ADCにおいてWebアクセスのパケットを解析し、長時間にわたってコネクションを継続させてリソースを占有する攻撃を検知できるようになった。

図1:DDoS対策アプライアンスであるThunder TPS以外のThunderシリーズのOSをバージョンアップし、DDoS攻撃対策機能を追加した。負荷分散アプライアンスのThunder ADCなどでもDDoS攻撃を検知できるようになった(出典:A10ネットワークス)

図1:DDoS対策アプライアンスであるThunder TPS以外のThunderシリーズのOSをバージョンアップし、DDoS攻撃対策機能を追加した。負荷分散アプライアンスのThunder ADCなどでもDDoS攻撃を検知できるようになった(出典:A10ネットワークス)拡大画像表示

写真1:A10ネットワークスでビジネス開発本部本部長兼エヴァンジェリストを務める高木真吾氏

写真1:A10ネットワークスでビジネス開発本部本部長兼エヴァンジェリストを務める高木真吾氏拡大画像表示

取り組みの背景についてA10ネットワークスは、DDoS攻撃対策の専用アプライアンスであるThunder TPSの利用実態を挙げている。

同社ビジネス開発本部本部長兼エヴァンジェリストの高木真吾氏(写真1)によると、Thunder TPSのターゲットユーザーである通信事業者は、DDoS対策アプライアンスを常時インラインで運用する使い方をしない。代わりに、ルーターのフロー情報(送信元/送信先IPアドレスやポート番号などの通信統計情報)を利用して低レイヤーでの大量アクセスを検知し、攻撃のトラフィックだけをThunder TPSが中継することでDDoS攻撃を緩和・防御している。

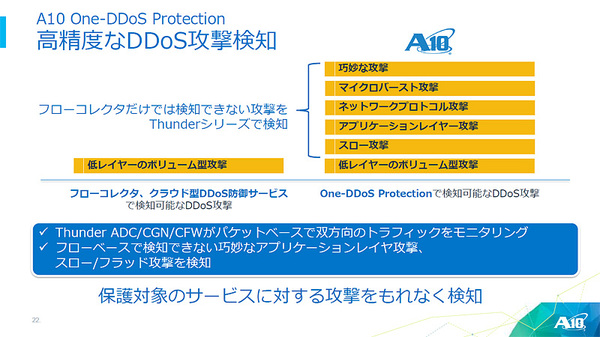

今回、負荷分散装置(Thunder ADC)やファイアウォール(Thunder CFW)などの、サーバー機群やネットワークセグメントの手前にインラインで配置するアプライアンス群にDDoS攻撃対策機能を追加した。これにより、フロー情報だけでなく、パケット解析情報を元にしたDDoS対策がとれるようになった。低レイヤーでの大量アクセスだけでなく、アプリケーション層での攻撃を検知できるようになった(図2)。

図2:フロー情報だけでなくインラインでパケットを解析することで、低レイヤーでの大量アクセスだけでなくアプリケーション層での攻撃を検知できるようになった(出典:A10ネットワークス)

図2:フロー情報だけでなくインラインでパケットを解析することで、低レイヤーでの大量アクセスだけでなくアプリケーション層での攻撃を検知できるようになった(出典:A10ネットワークス)拡大画像表示

Thunderシリーズに追加したDDoS攻撃対策機能では、DDoS攻撃を検知して対処する仕組みとして、マシンラーニング(機械学習)も取り入れた。平常時のアプリケーション通信を学習し、平常時とは異なる大量アクセスなどのパターンが見られた際に、攻撃パケットをThunder TPSと連携して緩和・防御できる。

こうした一連の機能を実現するOSバージョンアップ機能のことを、同社は「A10 One-DDoS Protection」と呼ぶ。A10 One-DDoS Protectionを利用するための構成要素は3つある。DDoS攻撃対策装置のThunder TPS、フロー情報などを収集する装置「aGalaxy」、バージョンアップOSを搭載したThunderシリーズである。DDoS攻撃を検知したThunderシリーズは、フローコレクタのaGalaxyに通知し、最終的にThunder TPSが緩和・防御の措置を実施する。

A10 Networks / DDoS / サイバー攻撃 / マシンラーニング / ロードバランサー

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-