SaaS型のメールセキュリティサービスを提供しているHENNGEは2022年5月25日、メールセキュリティを題材にしたオンラインセミナー『誰もが標的に Emotet対策の準備と今後のメールのスタンダードとは?』を開催した。メールを介した攻撃の実態と、実施すべき対策について詳説。アウトバウンド対策では「メール添付ファイルをWebダウンロード化して脱PPAPを図ること」が、一方のインバウンド対策では「受信コンテンツをサンドボックスなどを駆使しながらスキャンすること」がそれぞれ有効であることなどが示された。

「サイバー攻撃の半数をメールを使ったものが占めています。昨今は内容が巧妙化しており、怪しいメールかどうかの判別が難しさを増しているのも事実。マルウェアに感染すると復旧に1週間以上の期間と1000万円以上の費用がかかることもあります。メールを安全に使うために、出口対策と入り口対策の両方が欠かせません」──。視聴者にこう訴求したのはHENNGEの林涼平氏(Customer Success Division,、Technical Support Section)だ。HENNGEは、SaaS型のメールセキュリティサービス「HENNGE E-Mail Security Edition」やアクセス制御サービス「HENNGE IdP Edition」などを提供。導入企業は2000社を超え、ユーザーは約217万人に達したことからも存在感を強めている。

講演は、最初に林氏がメールを介したサイバー攻撃の実情と傾向を、続く中盤ではメールの出口対策について溝脇彩乃氏(Cloud Sales Division、East Japan Sales Section)が解説。最後に、メールの入り口対策について梅田昂氏(Cloud Sales Division, East Japan Sales Section)が解説する構成で進められた。

怪しいと判断できない巧妙なメールがマルウェア感染を生む

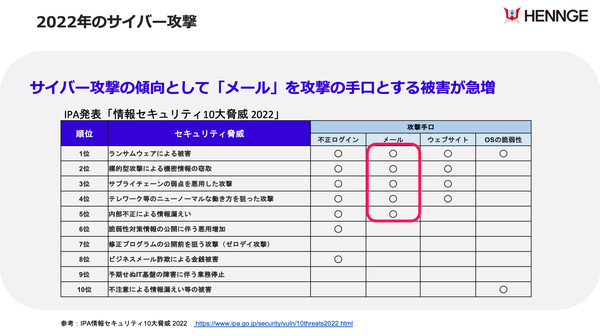

林氏は、IPA(独立行政法人情報処理推進機構)が発表した「情報セキュリティ10大脅威」によるとメールを介した攻撃が上位(1〜5位)を占めていることに言及し、「とりわけ昨今は金銭や機密情報を盗むことを目的にした攻撃が増えているので企業にとっては深刻です」と警鐘を鳴らす。代表的なマルウェアであるEmotetに感染すると、機密情報を盗まれるだけでなく、ランサムウェアをインストールされてしまうから、かなり厄介だ。

HENNGE Customer Success Division, Technical Support Sectionの林涼平氏

HENNGE Customer Success Division, Technical Support Sectionの林涼平氏しかも巧妙さは増すばかり。攻撃者は、事前に正規のメールを盗聴し、やりとりの特徴や傾向を把握した上で攻撃を仕掛けるという。日本語にも違和感はなく、いかにも受信者が興味を持ちそうな件名や本文によって、マルウェアを含んだ添付ファイルやURLのリンクを開かせる(図1)。

図1 昨今のメール攻撃の特徴。内容が巧妙化している(出典:HENNGE)

図1 昨今のメール攻撃の特徴。内容が巧妙化している(出典:HENNGE)拡大画像表示

気づきにくい“罠”がはびこる一方で、万が一にもマルウェアに感染した場合の被害は甚大だ。警視庁が発表したデータでは、実際に感染した企業のうち、復旧に要した期間は「1週間未満」が30%、次いで「1週間以上から1カ月未満」が24%に達している。復旧に要した総額は「1000万円以上」が約4割を占めているのが実情である。

林氏は、自社と取引先を含めてメールを介したマルウェアの感染を防ぐためには、アウトバウンド対策(出口対策)とインバウンド対策(入り口対策)の両方が不可欠だとあらためて強調した。

暗号化ZIPファイルはマルウェアの隠れ蓑

林氏からバトンを受けた溝脇氏は、メールの出口対策について詳説。特に、メールを外部に送信する際のセキュリティを高める策として、PPAP(ZIP暗号化ファイルのパスワード別送)をやめることが第一歩と口火を切った。

HENNGE Cloud Sales Division, East Japan Sales Sectionの溝脇彩乃氏

HENNGE Cloud Sales Division, East Japan Sales Sectionの溝脇彩乃氏周知の通り、サイバー攻撃の多くは、メールの添付ファイルやURLリンクが足掛かりとなる。ここで、「暗号化したZIPファイルはウイルスチェックをすり抜けてしまうため、マルウェアの隠れ蓑になる」(溝脇氏)ことが問題視されるようになり、2020年ころから“脱PPAP”が叫ばれるようになった。もっとも、日立製作所グループのように暗号化ZIPファイルを送らない/受け取らない方針を公表する企業がある一方で、取引先との関係などから二の足を踏んでいる企業も少なくない。

「PPAPは、同一の経路でパスワードを別送するので情報漏えいを防ぐのが難しいのです。誤送信対策としての効果もなく、第三者による盗聴も許してしまいます」と溝脇氏。実務現場での使い勝手も決して良いものではない。添付ファイルの解凍にパスワードを入力する手間が煩わしいし、モバイル端末で添付ファイルを閲覧できないことに不満の声も聞こえてくる。

添付ファイルをWebダウンロードに置き換えて脱PPAPを図る

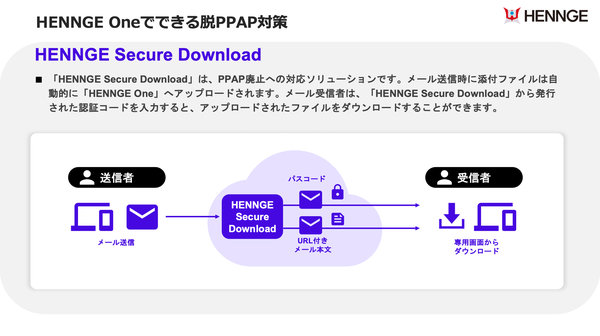

脱PPAPを後押しするものとしてHENNGEが提供しているのが、メール添付ファイルをWebダウンロードURLに変換する「HENNGE Secure Download」だ(図2)。添付ファイルを自動的にオンラインストレージにアップロードし、ダウンロードURLを記載したPDFファイルを受信者に送る仕組みである。受信者は、HENNGE Secure Downloadが発行する認証コードを入力してファイルをダウンロードする。

図2 HENNGE Secure Downloadは、メール添付ファイルをWebダウンロードURLに変換する(出典:HENNGE)

図2 HENNGE Secure Downloadは、メール添付ファイルをWebダウンロードURLに変換する(出典:HENNGE)拡大画像表示

送り先のTo/Cc/Bccに入っている相手だけがダウンロード用のパスワードを受け取れる。ダウンロード用のパスワードは、本文とは別のメールサーバーから送信するし、「誤送信時には管理画面からダウンロードURLを無効化できます」(溝脇氏)など抜かりがない。受信者がダウンロードしたかどうかも確認できるのも便利だ。

特定の取引先に対しては暗号化ZIPファイルを送りたいとのニーズも根強いことから、添付ファイルの自動ZIP暗号化機能も継続して提供する。送り先やキーワード設定に応じて、ダウンロードURLに変換するのか、あるいはZIPファイルで送るのかを自動で判別できるなどユーザーの手を煩わせないよう配慮しているのが特徴だ。

Microsoft 365とAPIで連携してコンテンツをスキャン

最後に登場した梅田氏が解説したのがメールの入り口対策で、「外部から流入してくるメールに対して、まずは実情を把握し、その上でマルウェア対策やEmotet対策を施すのが重要です」と基本的な考え方を示した。どれだけ外部からの攻撃にさらされているのか、1日にどれだけ不審なメールが届いているのか、不正アクセスが可能な状態になっていないか、などの確認がすべての対策の起点となるわけだ。このとき、「2021年10月にリリースした新機能『HENNGE Cloud Protection』のレポート機能が有効です」と梅田氏は話す。

HENNGE Cloud Sales Division, East Japan Sales Sectionの梅田昂氏

HENNGE Cloud Sales Division, East Japan Sales Sectionの梅田昂氏HENNGE Cloud Protectionは、Office 365/Microsoft 365上とAPIで連携し、主にメールを介して流入してくるコンテンツをスキャンし、悪意のあるものを入り口でブロック。ゲートウェイ型と比べてスキャン対象が広いことがメリットだ(図3)。社外との送受信メールだけでなく、社内間のメールや、メール以外のコンテンツもスキャンの対象にできる。

図3 HENNGE Cloud Protectionは、Microsoft 365上とAPIで連携し、主にメールを介して流入してくるコンテンツをスキャンし、悪意のあるものを入り口でブロックする。ゲートウェイ型と比べてスキャン対象が広いことがメリットの1つ(出典:HENNGE)

図3 HENNGE Cloud Protectionは、Microsoft 365上とAPIで連携し、主にメールを介して流入してくるコンテンツをスキャンし、悪意のあるものを入り口でブロックする。ゲートウェイ型と比べてスキャン対象が広いことがメリットの1つ(出典:HENNGE)拡大画像表示

コンテンツスキャンの実例として、Exchange Online上のメールに含まれるWeb URLが危険かどうかをレピュテーション機能を使ってチェックしたり、SharePoint Online上のメール添付ファイルをサンドボックス上で開いて振る舞いを検証したりすることが示された。同様の機能はMicrosoft 365からも提供されているが、サンドボックスなどを使うためには、Microsoft 365の最上位プラン「E5」の契約が必要になる。「HENNGE Cloud Protectionなら、Microsoft 365 E5よりも安価に同等のセキュリティ機能を利用できます」と梅田氏は訴求した。

暗号化ZIPファイルの送受信そのものをメールサーバーでブロックも

梅田氏は講演の最後に、Exchange Onlineの設定変更によるEmotet対策を2つ紹介した。1つは、ZIPファイルの送受信そのものをブロックしてしまう方法。もう1つは、取引先との取り決めからZIPファイルの送受信をやめられないユーザーに向けた対策として、ZIPファイルを送受信する際にアラート文を自動でメールに挿入して注意喚起を促す方法である。

「エンドユーザーの意識の高さも欠かせません」と強調する梅田氏はこう続ける。「添付ファイルを開いた際にコンテンツの有効化が求められた場合は怪しいと感じる。ZIP添付ファイルと同じメールに復号パスワードが記載されていたら違和感を覚える──。こうした感覚を醸成するための地道な社員教育もまたデジタル時代の重要な施策となります」。

前述のように、セキュリティ関連のソリューションで2000社を超える導入実績を持つHENNGE。ユーザーの生の声を聞きながら機能を追加・強化したり、各種のノウハウを蓄積したりしてきたことが何よりの強みだ。日本企業ゆえに、何か疑問を感じたり問題が生じたりした時にクイックレスポンスが得られることも企業にとっては心強いパートナーとなってくれることだろう。

●問い合わせ先

HENNGE株式会社

Cloud Sales Division

お問い合わせフォーム:https://hennge.com/jp/service/one/form/

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-