[調査・レポート]

CI/CD基盤「GitHub Actions」の推奨セキュリティ対策の実施率は平均17.5%にとどまる─NTTグループ調査

2026年2月25日(水)IT Leaders編集部、日川 佳三

NTTとNTTドコモビジネスは2026年2月24日、CI/CDプラットフォーム「GitHub Actions」における公式推奨セキュリティ対策の実施状況を調査した結果を発表した。主要5種類のセキュリティ対策の平均実施率は17.5%(最小0.6%~最大52.9%)と低水準にとどまった。今回の調査が、対策に対する認知不足や適用対象に関する誤解、運用負担への懸念といった人的要因を明らかにしている。

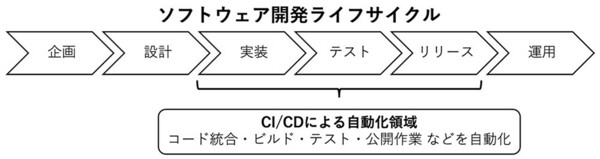

NTTとNTTドコモビジネスは、米GitHubのCI/CD(継続的インテグレーション/継続的デリバリ、図1)プラットフォーム「GitHub Actions」における公式推奨セキュリティ対策の実施状況を、早稲田大学と共に調査した。

図1:ソフトウェア開発ライフサイクルにおけるCI/CDによる自動化領域(出典:NTT、NTTドコモビジネス)

図1:ソフトウェア開発ライフサイクルにおけるCI/CDによる自動化領域(出典:NTT、NTTドコモビジネス)拡大画像表示

調査は、GitHub Actionsを利用するリポジトリのうち、一定程度正常にを利用していると判断できる全リポジトリ約34万件を対象に、CI/CDの設定ファイルを自動的に分析した。また、GitHub Actionsを利用する開発者102名に対してアンケート調査を実施し、セキュリティ対策を実践していない理由や、その判断に至る背景を分析ししている。「実際の開発現場で、セキュリティ対策がどの程度適切に設定されているかを、幅広く数値で明らかにした」としている。

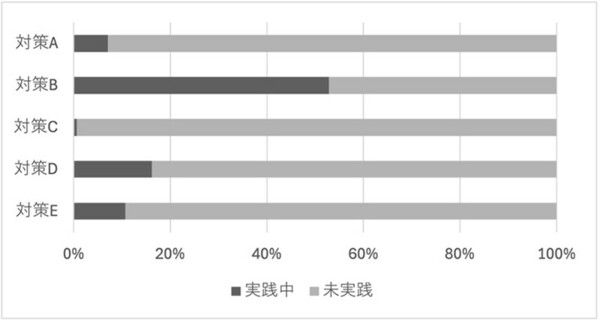

図2は、GitHub Actionsの主要5種類(対策A~E)のセキュリティ対策の実施率である。実施率の平均は17.5%(最小0.6%~最大52.9%)と全体的に低い水準にとどまった。特に、専用のツールや機能を活用する対策は実施率が低かった。

- 対策A CODEOWNERSの利用:重要な設定ファイルや自動化処理に関するファイルの変更に対して、あらかじめ指定された担当者による確認(レビュー)を必須とする仕組み。不正または意図しない変更の混入を防ぐことを目的とする。

- 対策B スクリプトインジェクション対策(Mitigating Script Injection):外部から渡される情報を安全な方法で扱うことで、自動処理の中で意図しない命令や不正な処理が実行されることを防ぐ対策。

- 対策C OpenSSF Scorecardの利用:ソフトウェア開発における設定について、セキュリティ上の観点から問題がないかを定期的に点検・評価する仕組み

- 対策D 第三者製アクションのバージョン固定(Pinning Third-party Actions):自動処理で利用する外部プログラムについて、実行される内容が意図せず変更されないよう、利用するバージョンや識別子を明確に固定する対策。

- 対策E Dependabotの利用:自動処理で利用している外部プログラムに更新があった場合に、安全な最新版への更新を支援する仕組み。脆弱性を含む古いバージョンの利用を防ぐことを目的とする。

図2:GitHub Actionsにおけるセキュリティ対策の実践状況(出典:NTT、NTTドコモビジネス)

図2:GitHub Actionsにおけるセキュリティ対策の実践状況(出典:NTT、NTTドコモビジネス)拡大画像表示

開発者へのアンケート調査では、セキュリティ対策を実践していない主な要因として、対策の存在が十分に認知されていないことと、運用の手間が増えるという負担感が挙がった。加えて、「自身の開発には関係ない」といった誤解も一部で確認できた。

「これらの結果は、CI/CDセキュリティの向上はガイドラインの提示だけでは不十分であり、開発者の理解や負担感を考慮した技術的な支援や開発の仕組みが不可欠であることを示している」(両社)

調査の背景として、CI/CDへの取り組みと、代表的なプラットフォームとしてGitHub Actionsの利用の広がりを挙げる。一方で、CI/CDの運用にまつわる諸課題を以下のように指摘している。

「CI/CDはソフトウェアの配布や更新を自動で行う仕組みであるため、認証情報の管理不備や、設定変更時のレビュー不足などの運用上の問題があると、不正なプログラムの混入など、ソフトウェアサプライチェーン全体に影響が及ぶ重大なセキュリティインシデントにつながるリスクがある」

実際に、2020年にはソフトウェアの更新プロセスが悪用され、最大約1万8000の組織が影響を受ける可能性のある大規模なサプライチェーン攻撃が発生し、政府機関や民間企業で実際の侵害が確認された。「2025年には、GitHub Actions上での開発作業を自動化する共通プログラムが不正に書き換えられ、開発時に利用する認証情報が外部に漏洩する事案も報告されている」(両社)。

両社によると、GitHub Actionsでは、こうしたリスクを低減するためのセキュリティ対策や推奨設定が示されているが、実際の開発現場がこれらをどの程度実践しているのかや実践を妨げている要因について、これまで十分に明らかになっていなかったという。

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-