[インタビュー]

第5世代サイバー攻撃が蔓延、企業は自社対策のアップデートを急ぐべき─チェック・ポイントCEO

2021年2月17日(水)渡邉 利和

サイバー攻撃が絶え間なく進化を続ける一方で、多くの企業では攻撃の進化に見合った防御体制を構築できていない。イスラエルのセキュリティベンダー、チェック・ポイント・ソフトウェア・テクノロジーズ(Check Point Software Technologies)は、多くの企業において、ゼロデイ攻撃やスマートフォン、エンドポイント、クラウド上に置かれた資産への攻撃に対していまだ無防備であるところが多いと警告する。先頃、同社創業者/CEOのギル・シュエッド(Gil Shwed)氏が本誌のインタビューに応じ、昨今のサイバー攻撃の状況説明とコロナ禍を踏まえたユーザーへの助言を行った。

サイバー攻撃手法が第5世代まで進化

──改めて、セキュリティの世界において、2020年はどういう年だったのでしょう。

ギル・シュエッド氏(写真1):新型コロナウイルス感染症(COVID-19)が世界を一変させた年だった。企業や個人の働き方、それからサイバーセキュリティのあり方など、あらゆる面で変化が起こった。サイバーセキュリティ面では、2020年初頭に、COVID-19関連の情報を装ってマルウェアのダウンロードをさせるようなフィッシングメールが話題になった。同年後半には、より洗煉された攻撃手法が急増した。ランサムウェアも進化を遂げて被害が増大した。

写真1:チェック・ポイント・ソフトウェア・テクノロジーズ 創業者/CEO ギル・シュエッド(Gil Shwed)氏

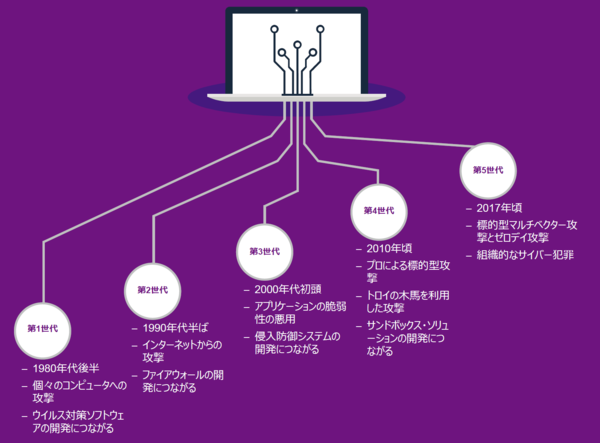

写真1:チェック・ポイント・ソフトウェア・テクノロジーズ 創業者/CEO ギル・シュエッド(Gil Shwed)氏それから、我々が第5世代と分類しているサイバー攻撃手法が急激に増加した(図1)。結果、もたらされたのが“サイバーパンデミック”と呼ぶべき状況だ。防御する側としては、第5世代の攻撃に対応したツールを導入する必要がある。現状、多くの企業が導入している防御策はせいぜい第3世代対応であり、ここの対応は急がなくてはならないだろう。

図1:サイバー攻撃手法の進化(出典:チェック・ポイント・ソフトウェア・テクノロジーズ)

図1:サイバー攻撃手法の進化(出典:チェック・ポイント・ソフトウェア・テクノロジーズ)拡大画像表示

──第5世代のサイバー攻撃手法はどんな特徴を持っていますか。

「マルチベクター」や「ステルスモード」といったキーワードが第5世代攻撃を特徴づけている。マルチベクターは、複数の経路を活用して攻撃を仕掛けるものだ。例えば最初に一見無害なコードをダウンロードさせ、このコードが有害なペイロードのダウンロードを実行したり、スマートフォンに不正侵入したコードがデータセンター内のサーバーに感染させてマルウェアを呼び込んだりと、複雑な攻撃経路をたどる。また、未知の攻撃手法を活用してステルスモードで稼働するので、従来型の防御では発見できない攻撃も増えている。

第5世代攻撃自体は2~3年前から流行し始めていた。だが、COVID-19によるパンデミックの影響で、消費者の日常的なショッピングから企業のリモートワークまで、インターネットへの依存性が格段に高まった結果、アタックサーフェス(攻撃対象領域)が増加したことが急速な流行につながった面がある。

顧客のクラウドセキュリティ対策をもっと支援しないといけない

──コロナ禍以前からクラウド時代のセキュリティ対策が重要なテーマになっています。今の状況を踏まえてどう考えればよいでしょう。

クラウドサービス事業者は、セキュアなクラウドサービスを提供するためにさまざまなセキュリティ機構を実装している。ユーザー側も安全にクラウドサービスを活用するためのセキュリティ機構の導入が必要だが、どこまでが事業者側の責任でどこからがユーザー側の責任か、境界が曖昧で混乱しているという問題がある。

当社も含めてさまざまなセキュリティベンダーがクラウドセキュリティツールの提供を行っているが、単にツールがあればよいわけではなく、教育や啓蒙といった活動を通じてユーザーがクラウドセキュリティツールを適切に使いこなしていけるように、さらなる支援を行う必要を感じている。

チェック・ポイントの例で言うと、「クラウドセキュリティポスチャ管理(Cloud Security Posture Management:CSPM、注1)」を実施している。これは、クラウドサービスの設定をすべてチェックして脆弱性が生じていないかを確認するもので、ベストプラクティスを踏まえた設定管理を可能にしている。事業者側で、自社のクラウドサービスのどの部分のセキュリティをより強化する必要があるかを把握でき、ユーザーのコンテキストに合わせたセキュリティ強化策を提案することができる。

注1:Postureは、態勢、姿勢などの訳語が当てられるが、Cloud Security Posture Management(CSPM)と呼ぶ場合はセキュリティ権限の割り当てなど、関連する各種設定の整合性を包括的に確認する機能やサービスを指す

●Next:企業セキュリティ担当者へのアドバイス

会員登録(無料)が必要です

- 1

- 2

- 次へ >

Check Point / クラウドセキュリティ / サイバー攻撃 / CISO / ベンダーマネジメント / CSPM / アタックサーフェス管理

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-