[調査・レポート]

「至って普通のExcelファイル」「Zeusの父」…サイバー世界の夏は危険がいっぱい─RSAのフィッシング攻撃報告

2015年8月13日(木)河原 潤(IT Leaders編集部)

フィッシングがスピアフィッシングに進化し、今日では標的型攻撃が蔓延するなど、サイバー攻撃/詐欺の手口の進化がとどまるところを知らない。しかもこれらは夏季に勢いをつけて増殖する。EMCジャパンRSA事業本部の月次セキュリティレポート「AFCC NEWS」の最新版(2015年8月12日発行)が、フィッシング攻撃の最新傾向を伝えている。

普通のExcelファイルを装ったトロイの木馬

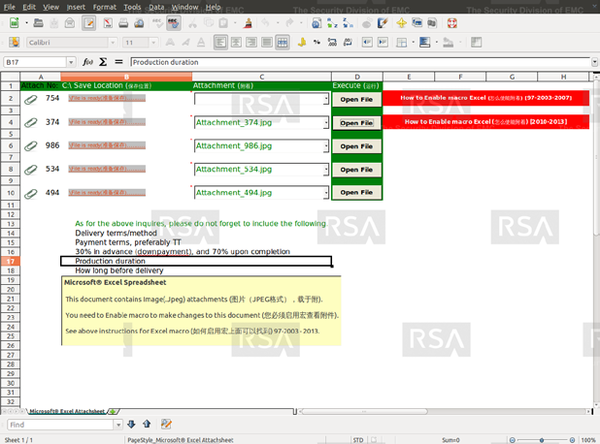

まず、RSA AFCC(Anti-Fraud Command Center:詐欺対策指令センター)が報告する最新のトピックを紹介する。AFCCは、2014年末から、マルウェアに感染させるマクロを仕込んだPDFやWord文書を添付したメールを使った攻撃がさらに増加していることを警告している。同チームで先日、大量のJPEG画像を装ったファイルを貼り付けたExcelワークシートの拡散を確認した(画面1)。「chika」という名前が付けられたこのシートには、Excelのアタッチメント画像とおぼしきものを同梱し、そのアタッチメントを開くために使うアクティベーション・ボタンが付いている。

画面1:トロイの木馬を感染拡大させるためのExcelファイル(出典:EMCジャパン RSA事業本部)

画面1:トロイの木馬を感染拡大させるためのExcelファイル(出典:EMCジャパン RSA事業本部)ユーザーがこのボタンをクリックすると、Excelのマクロ機能を有効にするようメッセージが表示される。指示に従うと、あっという間にトロイの木馬「Pony Stealer」がインストールされるという仕組みだ。このPony Stealerは、感染したPC からさまざまな情報を窃取すると同時に、金融関連情報を窃取するトロイの木馬「Banker」のインストールまでも行うという。

“Zeusの父親”なる凶悪マルウェアが再び流通

AFCCが次に挙げるのは、銀行顧客を狙うマルウェア「Kronos」だ。AFCCによると、Kronosが最初に報告されたのは2014年7月で、その名はギリシャ神話に登場するZeusの父親に由来する。史上最悪と言われたZeusマルウェアにあやかろうというクラッカーの意図が見える。

Kronosは、サーバー間通信の暗号化や主要WebブラウザがサポートするHTML/JavaScript インジェクションに対応している。正規サイトにアクセスしたと思ったら、改変ページに飛ばされ、銀行アカウントのPIN情報や「秘密の質問」の答えを窃取しようとする。ほかにも、ステルス機能や他のトロイの木馬、セキュリティソフトによる干渉を拒絶し、サンドボックス環境での実行を拒否するためのRing3ルートキット機能も組み込まれているという。

EMC RSAによると、2015年2月にKronosと関連のあるC&C(Command & Control)サーバーを特定した後、このサーバーもマルウェアも姿を消していたが、最近になって再びKronosが地下犯罪者フォーラムで発売されているのを発見したという(図1)。そこでなされていたオファーは、アップデート、完全サポート、マニュアル類の永年無料提供が付いて、前回の半額以下の3000ドル(支払いはビットコイン限定)だった。

図1:地下犯罪者フォーラムに掲載されたKronosの広告(出典:EMCジャパン RSA事業本部)

図1:地下犯罪者フォーラムに掲載されたKronosの広告(出典:EMCジャパン RSA事業本部)拡大画像表示

●Next:国内で金融機関の名前を騙るフィッシング攻撃が急増

会員登録(無料)が必要です

- 1

- 2

- 次へ >

RSA / フィッシング / 標的型攻撃 / Dell EMC / JPCERT / サイバー攻撃 / マルウェア対策 / エンドポイントセキュリティ / 日本年金機構 / C&Cサーバー

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-