米国では、攻撃側と守備側に分かれてサイバー攻撃をシミュレートするサービスが盛んに行われているという。この際、攻撃側のことを「Red Team」、守備側のことを「Blue Team」と呼んでいるそうだ。デル傘下のセキュリティベンダーであるSecureWorks Japan(デル セキュアワークス)は、国内で初めてとなるサイバー攻撃テストサービス「SecureWorks Red Team Taesting」を開始する。その名の通り、セキュアワークスがRed Teamとなり、企業システムにサイバー攻撃を仕掛ける。

SecureWorks Red Team Testingは、企業の現行システムに対して、実際のサイバー攻撃を仕掛けることにより「組織に内在する現実的なリスク」を調査するサービスだという。通常のセキュリティ診断サービスと何が異なるかというと、セキュリティ診断サービスが対象システムの脆弱性を洗い出すことを目的としているのに対し、Red Teram Testingは、サイバー攻撃に対する耐性を評価する。評価対象も、防御機能に限らず、検知やインシデント対応機能まで含まれる。

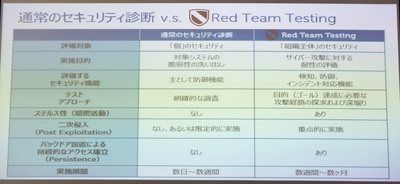

(図)通常のセキュリティ診断サービスとRed Team Testingの違い(出所:Dell SecureWorks)

(図)通常のセキュリティ診断サービスとRed Team Testingの違い(出所:Dell SecureWorks)拡大画像表示

最大の違いは、アプローチの仕方にある。一般の診断サービスは、システム全体を網羅的に調査するのに対し、Red Team Testingは特定の機密ファイルの持ち出しなど明確な目的を定めて攻撃する。したがって、その目的(ゴール)に達するまでの攻撃経路などを重点的に調査することになる。その他にも、実施期間が数週間から数カ月と長期に渡る、隠密裏に行われるなど、様々な違いがある(図)。

具体的な進め方はというと―まず、攻撃シミュレーションの開始前にユーザー企業が、データ窃盗などのゴールに関する許可をRed Teamに与える。実際の攻撃方法や実施時期などは、限られた関係者以外には通知しない。Red Teamは、プロジェクトごとにフィッシング用ドメインやC&Cサーバーなどを構築して隠密裏に攻撃を仕掛ける。そして、「境界突破」「内部侵入」「目的遂行」というプロセスを経て、「報告書」という形で成果物を提出する。併せて、経営層やCSIRT(社内のセキュリティインシデント対応チーム)、システム管理者などが集まっての報告会を行う。

ちなみに、境界突破のための活動として、メールや電話によるフィッシング攻撃、ネットワークやWebアプリケーションからの侵入、無線環境からの侵入などの論理攻撃だけでなく、物理的な侵入も試みるという。そのため、報告書には、部外者によるオフィススペースへの侵入など、物理的な弱点までが記載されるという。

セキュアワークスは、米国ではこのサービスを4年前に開始している。その間のゴール達成率は100%。これは、すべてのサービス利用企業が、何かしらの弱点を持っていたことを示している。そして、テストを通じて明らかになった攻撃に対する組織の弱点に基づいて、効果的な予防措置を考案するという流れになる。価格は、500万円から3000万円程度。

Secureworks / サイバー攻撃 / レッドチーム / Dell

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-