東陽テクニカは2019年7月26日、Webアプリケーションの脆弱性検査ツール「Checkmarx CxIAST」(開発元:イスラエルCheckmarx)を発表した。同年7月31日から販売する。Webアプリケーションの脆弱性を、Webアプリケーション動作時に動的に検出する。工数をかけずに「DevSecOps」(Webアプリケーションの脆弱性を検知してすぐに修正すること)を実現する。

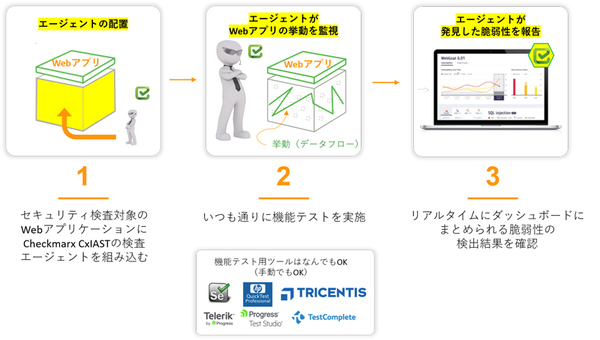

Checkmarx CxIASTは、Webアプリケーションの脆弱性を、Webアプリケーション動作時に動的に検出するソフトウェアである(図1)。Webアプリケーションサーバーに検査エージェントを組み込んで運用する。ソフトウェア開発工程で実施する機能テストの裏で、脆弱性診断テストを自動で実施する仕組み。エージェントがWebアプリケーションの挙動を監視し、脆弱性をリアルタイムに検出する。

図1:Checkmarx CxIASTの概要。既存の機能テストや実際のWebアクセスの裏で、動的にWebアプリケーションの脆弱性を検出してソースコードとともに提示する(出典:東陽テクニカ)

図1:Checkmarx CxIASTの概要。既存の機能テストや実際のWebアクセスの裏で、動的にWebアプリケーションの脆弱性を検出してソースコードとともに提示する(出典:東陽テクニカ)拡大画像表示

Webアプリケーション全体のデータフローを可視化できるので、自社製コードの脆弱性だけでなく、ソースコードがないサードパーティ製のライブラリについても脆弱性を検出できる。データフロー中に検出した脆弱性を、Checkmarx CxIASTが逆コンパイルしたソースコードとともに提示する。開発者は、修正すべき脆弱性がコード内のどこに存在するかを特定できる。

脆弱性を検出できる対象言語は、Java、Node.js、C#。検出可能な脆弱性は、デフォルトで、SQLインジェクション、XSS(クロスサイトスクリプティング)、CSRF(クロスサイトリクエストフォージェリ)、XXE(XML外部実体攻撃)、パラメータ改竄など約40種類。脆弱性の検出アルゴリズムのカスタマイズも可能で、検出対象の脆弱性を増やしたり減らしたりできる。

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-