本人認証にパスワードを用いることの危険性は以前から指摘されており、フィッシングでID、パスワードを盗まれる被害は後を絶たない。過去には2016年の米国大統領選挙でもその被害は報告されている。その大統領選をきかっけに米国政府界隈への普及が始まり注目されているのが、FIDOと呼ばれる認証方式だ。FIDO認証を活用したサービスを展開するインターナショナルシステムリサーチ(ISR)が2021年3月に行った記者説明会で、同社代表取締役社長のメンデス・ラウル氏がパスワード認証の危険性とFIDOの有効性を解説した。

利用者とサーバーで秘密を共有しないことが重要

FIDOは、生体認証やPIN認証、セキュリティキーを使ってID認証を行う認証規格で、非営利団体のFIDOアライアンスが標準化や普及を進めている(関連記事:パスワードが要らなくなる? 新認証方式「FIDO」とは)。2018年に最新の規格であるFIDO2が公開されている。

パスワード認証では、パスワード情報が認証サーバーに送られ、そこで認証を行うため、ネットワークやサーバーが攻撃者の狙われるリスクがある。FIDO2では、認証に利用する生体情報をはじめ、重要な情報のやり取りをサーバーとの間で行わないため、フィッシング対策に有効とされている。

FIDO2は、本人であることを認証する「生体」と、スマートフォンなどのデバイスが本人の持ち物であることを認証する「所有」の2要素認証を行う。FIDO2はデバイス側で生体認証行うため、生体情報はサーバーと共有する必要がなく、デバイスの外に出ることがない。

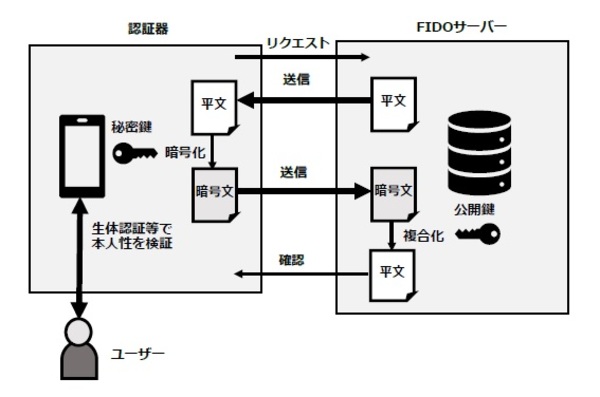

デバイスが本人の持ち物であることを認証する際には、公開鍵暗号方式でサーバーとやり取りする。公開鍵暗号方式は、暗号化と複合を異なる鍵で行う暗号方式で、FIDO2では秘密鍵をデバイスに、ペアで生成した公開鍵をサーバーに格納する。デバイスで本人確認を行うとサーバーにリクエストを出し、サーバーはランダムな文字列の平文をデバイスに送る。デバイスは秘密鍵で平文を暗号化してサーバーに送り返す。これをサーバーが公開鍵で複合できれば、秘密鍵と公開鍵がペアで生成されたことが証明され、正しいデバイスが使われていることを認証する仕組みとなっている(図1)。

図1:FIDO2における公開鍵暗号認証の仕組み

図1:FIDO2における公開鍵暗号認証の仕組み拡大画像表示

2016年の大統領選挙が普及のきっかけに

このFIDO2認証、米国の政界やその周辺で安全な認証方式として普及が進んでいる。2020年は2月に予備選挙が始まり、11月の大統領選挙までに数多くの選挙活動が繰り広げられたが、その間、民主党、共和党両陣営の選挙関係者に1万本以上の、FIDO2準拠のセキュリティキーが配られたという。

そのきっかけになった出来事としてラウル氏が挙げたのが、前回2016年の大統領選挙における、民主党スタッフのメール流出事件だ。2016年3月、全国民主党委員会(DNC)の選挙運動委員長だったジョン・ポデスタ氏の、個人のGメールアカウントがフィッシング被害に遭い、ロシアからと思われる攻撃者に侵入された。約5万通のメールが、内部告発サイトのウィキリークスで公開されたという事件だ。

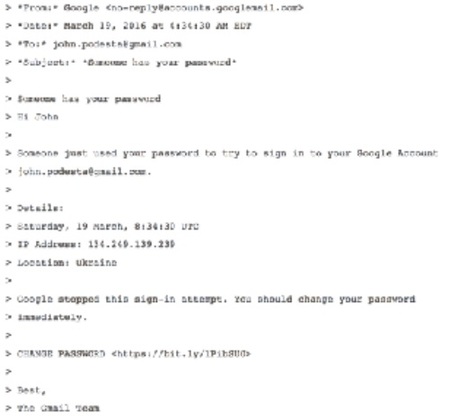

ここで問題とされたのが、ポデスタ氏のGメールアカウントの認証の甘さだった。同氏は「パスワードがハッカーに侵害されたので、パスワードを変更するように」と指示するメール(画面1)を受け取り、偽サイトに誘導されてIDとパスワードを搾取されている。同氏のメールアカウントがパスワード認証でしか守られていなかったため、パスワードを手に入れた攻撃者はポデスタ氏のすべてのメールにアクセスできた。

画面1:ジョン・ポデスタ氏に送られたパスワード要求メール(出典:インターナショナルシステムリサーチ:Vox「How John Podesta’s email got hacked, and how to not let it happen to you」より引用)

画面1:ジョン・ポデスタ氏に送られたパスワード要求メール(出典:インターナショナルシステムリサーチ:Vox「How John Podesta’s email got hacked, and how to not let it happen to you」より引用)●Next:DNCが考えたフィッシング対策とは?

会員登録(無料)が必要です

- 1

- 2

- 次へ >

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-