[Sponsored]

[IT Leaders Tech Strategy LIVE 2022年以降の「デジタルワークプレイス」その必要条件]

リモートワークが抱えるセキュリティの課題を “可視化”で解決—その3つのヒントとは

2022年1月27日(木)

リモートワーク環境では、自宅のIT環境や利用法に目が届きにくくなるためセキュリティに穴が生じがちだ。その対応の起点となるのが現状の“可視化”である。インターネットイニシアティブ(IIJ) サービスプロダクト推進本部 営業推進部 DWPソリューション課の束原佑弥氏は、2021年12月1日にオンラインで開催された「2022年以降の『デジタルワークプレイス』その必要条件」(主催:インプレス IT Leaders)のセッションで、可視化をテレワークのセキュリティにつなげる3つの方法を説明した。

リモートワークの普及でセキュリティ事故が増加傾向

新型コロナウィルス感染症(COVID-19)の世界的な広がりを受け、対応策の一つとして国内でも一気に利用が広がったリモートワーク。そこで顕在化した各種の課題への対応に現在進行形で追われるIT担当者も多いことだろう。“セキュリティ対策”はその代表格である。

従業員が自宅やカフェといった社外からアクセスするリモートワークが常態化すると、従業員が社内からアクセスすることを前提に、危険な「社外からのアクセス」に絞って対策するという従来のセキュリティの考え方では対応が難しくなっている。

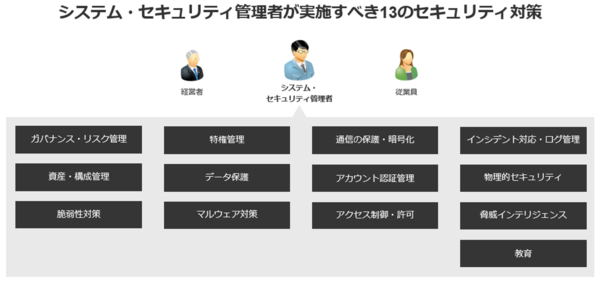

こうした中、総務省が対応の指針として公表したのが「テレワークセキュリティガイドライン(https://www.soumu.go.jp/main_content/000752925.pdf)」である(図1)。「ガバナンス・リスク管理」「資産・構成管理」など、13領域での対策のポイントを取りまとめたものだが、「この13個の対策を一度実施すれば万全かというと、そうではありません」と指摘するのは、インターネットイニシアティブ(IIJ) サービスプロダクト推進本部 営業推進部 DWPソリューション課の束原佑弥氏だ。

図1:テレワークセキュリティガイドラインが示す実行すべきセキュリティ対策(出典:総務省「テレワークセキュリティガイドライン」)

図1:テレワークセキュリティガイドラインが示す実行すべきセキュリティ対策(出典:総務省「テレワークセキュリティガイドライン」)拡大画像表示

「サイバー攻撃は巧妙化する一方です。また、リモートワークと出社を組み合わせたハイブリットワークも広がるなど、就労環境は社内外で変化し続けており、それらは新たなリスクをもたらします」(束原氏)。そこでテレワークセキュリティガイドラインでは、先の対策に加えて、セキュリティリスクの定期的な再評価や対策の見直しの必要性まで言及している。

“可視化”から始まるテレワークのセキュリティ対策

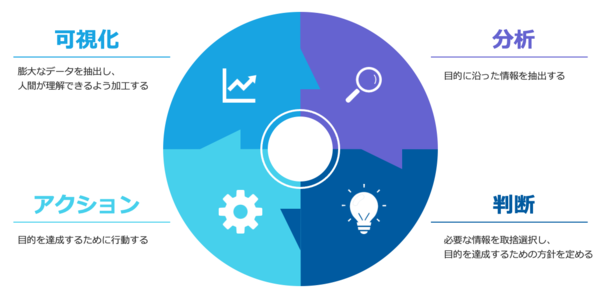

「再評価や見直しの出発点が、自社のテレワーク環境を正しく理解することです。そのための1つの手段として挙げられるのが、現状の“可視化”です」(束原氏)。そこで発見した問題を踏まえ、分析、判断、アクションという一連のサイクルを回していくことが、テレワーク環境のセキュリティを見直し続けるために必要となるのだという(図2)。

図2:「可視化」が見直しサイクルの起点になる(出典:IIJ)

図2:「可視化」が見直しサイクルの起点になる(出典:IIJ)拡大画像表示

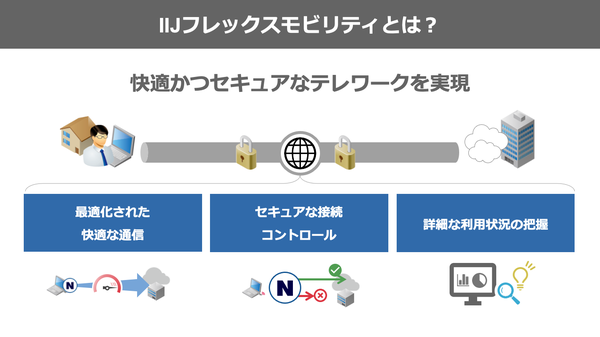

では、可視化をどうやってテレワークのセキュリティ対策に結びつけるのか。束原氏は、そのための3つのヒントとして、「可視化をセキュリティ強化につなげる」「可視化をネットワークのボトルネック対策につなげる」「可視化でトラブルシュートを迅速にする」を挙げ、「IIJが提供するフレックスモビリティサービスがこれらを実現します」と続けた。

フレックスモビリティは快適・セキュアなテレワーク環境を実現するZTNA統合プラットフォームだ。遅延や切れやすさを解消した高品質なVPN、ユーザや端末の状態を考慮したセキュアなアクセス制御、テレワーク環境のネットワーク可視化機能を提供する。(図3)。

図3:IIJフレックスモビリティサービス(出典:IIJ)

図3:IIJフレックスモビリティサービス(出典:IIJ)拡大画像表示

アクセスの状況を深堀りして詳細を把握

まずは、可視化をセキュリティ強化につなげる方法。テレワーク環境の場合、どこから接続しているのか、端末はマルウェアに感染していないか、情報漏洩のリスクはないかなど、セキュリティリスクが見えにくい。特に、不審なアクセスポイントを使っていないか、不審なWebサイトにアクセスしていないかを把握したいという声は多い。

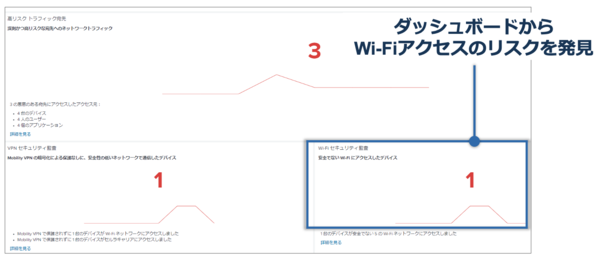

「IIJのフレックスモビリティサービスであれば、ユーザーの利用状況を可視化し、詳細に把握できるようになります」と束原氏は説明する。同サービスが提供する管理コンソールのダッシュボード(図4)では、高リスクな宛先にアクセスしたネットワークトラフィックの状況、VPNで保護されないネットワークにアクセスしたデバイスの状況、安全でないWi-Fiにアクセスしたデバイスの状況が表示される。

図4:フレックスモビリティサービスの可視化コンソール(出典:IIJ)

図4:フレックスモビリティサービスの可視化コンソール(出典:IIJ)拡大画像表示

例えば、Wi-Fiセキュリティ監査をクリックすると、安全でないWi-Fiにアクセスしたデバイスの名前、アクセス先のSSID、アクセス日を特定できる。さらにアクセスのタイムライン、Wi-Fiスポットの場所の特定、アクセスしているデバイスの状態、アクセス先のサイトの詳細まで把握することが可能になる。

従業員が危険なアクセスを行っていることがわかったら、アクセス制御機能により該当デバイスをVPNに接続させない、暗号化していないWi-Fiアクセスポイントをブロックする、Webフィルタリングを強化するといったポリシー設定の見直しを実施して、危険を回避できる。

VPNの通信状況からボトルネックを究明

次に、可視化をネットワークのボトルネック対策につなげる方法。テレワーク環境におけるネットワークの利用状況は把握しづらい。ユーザーから「ネットワークが遅い」というクレームを受けたとしても、ボトルネックの特定ができなければ対策を講じるのは難しい。束原氏は「ネットワークのボトルネックが顕在化してクレームが来る前に対策を講じるのがベストである」としており、可視化をこの対策につなげる方法を説明した。

フレックスモビリティの管理コンソールには、VPNの通信状況を詳しく把握するためのダッシュボードも用意されている(図5)。ここでは、VPNトンネルの内部を通っている通信と外部を通っている通信の割合を示したグラフや、日ごとの通信量の推移グラフ、利用帯域が大きいアプリケーションの一覧などが表示される。

図5:可視化コンソールのVPN通信状況ダッシュボード(出典:IIJ)

図5:可視化コンソールのVPN通信状況ダッシュボード(出典:IIJ)拡大画像表示

利用帯域が大きいアプリケーションは、個々に深堀していくことが可能だ。例えば、Teamsが利用帯域の多くを占めていた場合、Teamsの通信量の合計やVPNトンネルの内部を通っているデータ量、期間内の日ごとの通信量の推移まで調べられる。

その結果、VPN内部の通信量の増大とTeamsの利用量の増大がリンクしている、つまりTeamsの利用がネットワーク輻輳を招く可能性があることがわかったとすると、管理コンソールからスプリットトンネルという方法を講じることが可能だ。スプリットトンネルは、特定の通信について、VPNを経由することなく直接インターネット経由で通信させるというもの。TEAMSアプリを指定してインターネット経由にすることでVPN経由で社内ネットワークを通る通信量が減少し、ネットワーク輻輳のリスクを未然に回避できるようになる。

クライアントのコンソールをトラブルシュートに活用

最後に、可視化でトラブルシュートを迅速にする方法。ユーザーから「つながりづらい」というクレームがあった際、仮に自宅のネットワーク環境に問題があった場合には原因を特定するのは難しく、トラブルシュートに時間がかかってしまう。

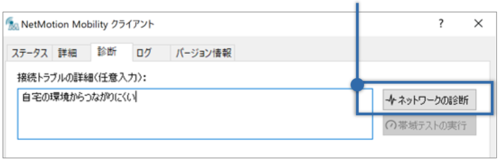

この場合、フレックスモビリティがユーザーPC向けに提供するクライアントソフトウェアのコンソールを使って、ユーザー操作してもらう。ネットワークにつながりづらい場合、ユーザーコンソール画面からネットワーク診断のボタンをクリックすると、管理者側で診断結果を確認できる仕組みになっている(図6)。

図6:クライアント向けコンソール ネットワークの診断ボタンを押すと接続テストを実施する(出典:IIJ)

図6:クライアント向けコンソール ネットワークの診断ボタンを押すと接続テストを実施する(出典:IIJ)拡大画像表示

例えば、「自宅Wi-Fiの電波強度が弱い」といった原因を特定できたら、管理者から「Wi-Fiルータの周辺にモノを置かない」「Wi-Fiルータにもっと近づける」「Wi-Fiルータのチャネルを変更する」といったアドバイスができるなど、ユーザーの状況を把握して、トラブルシュートを迅速に行えるようになる。

IIJは2018年12月からフレックスモビリティを開始。以来、契約台数はすでに10万台を突破し、ライセンス追加率は94%※であるという。そうした高い評価も、今回説明した可視化コンソールをはじめする継続的な機能強化に起因しているようだ。IIJでは、自社サービスの使いこなしを支援すべく、本社内のデモルームで実機を用いたサービスの体感プログラムも用意。そこでの参加を通じて、ノウハウもごく短期に習得できる。

※1年以上利用中のユーザが対象。2021年2月末時点の集計

●お問い合わせ先

株式会社インターネットイニシアティブ

電話:03-5205-4466

- コミュニケーションツールが生む新たな価値、「デジタルな職場」への道標(2022/02/10)

- 利便性と安全性を両立するテレワーク時代のセキュリティ対策(2022/01/19)

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-