セキュリティ対策に秘策も奇策も存在しない。 このことはクラウドサービスを活用するか否かに関係なく言えることだ。 重要なことは、発生し得るリスクと対策の責任範囲を見極め、改めて安全性を考慮したシステムをデザインすることである。

2011年8月、世界中のハッカーが米国ラスベガスに集まった。その数、ざっと3000人。「ハッカーの祭典」と称される「blackhat/DEFCON」に参加するためだ。国内でもいくつかのテレビ番組が取り上げたようなので、画面を通じて現地のにぎわいを垣間見た読者はいるだろう。

この話を冒頭に紹介したのは、クラウドのセキュリティを考えるうえで重要なメッセージが隠れているように思えてならないからである。

blackhat/DEFCONでは、2日間で76個の講演が開かれた。しかし、「クラウドセキュリティ」をテーマにした講演は1つもなかった。厳密にいえば、タイトルに「クラウド」を含むセッションが1つだけあったが、クラウドサービスを使った暗号解読手法を紹介するもので、セキュリティリスクを抑えるといった内容ではなかった。

日本国内では比較的に注目度が高いクラウドセキュリティに関する話題が、米国のハッカーの祭典でなぜテーマにならなかったのか。1つ言えることは、クラウド利用時に採るべきセキュリティ対策に妙案がないからだろう。クラウドセキュリティを主題にした米国のセミナーに参加しても、「自分の(データの)安全は自分で守るしかない」という至極当たり前の結論を導き出すケースが多い。

セキュリティ対策団体が仮想化時のリスクを警告

そうしたなか、多くのIT関係者が待ち望んでいた1つの指針が示された。情報セキュリティ対策の事実上の国際標準「PCI DSS」を策定するPCI SSCが2011年6月に公表した「仮想化ガイドライン」が、それだ。

PCI DSSは元々、クレジットカード業界が共同で策定した情報セキュリティ対策基準である。だが、他業界でも十分に役立てられるとして、多くの業界が参照している。米国の一部の州ではPCI DSSに準拠したセキュリティ対策の実施が義務付けられているほか、その内容はハッカーからも高く評価されている。

仮想化ガイドラインの策定には、米ヴイエムウェアや米シトリックス・システムズといった仮想化技術ベンダーも参加した。売り手である有力ベンダーが策定に関わったことを踏まえてまず着目したいのは、従来よりセキュリティリスクが大きくなると警告している点だ。

このガイドラインでは最初に仮想化で生じるリスクを列挙した。具体的には、「仮想化した後も既存のすべてのOSやアプリケーションレベルの攻撃はなくならない」という引き続き存在する不変のリスクから、「ハイパーバイザーが新たな攻撃対象となる」「休眠した仮想マシンが環境に残る」「仮想マシンのイメージやスナップショットが残る」という仮想化特有のリスクまで、11項目を挙げている。

仮想化したからといって、ウイルス感染やなりすましによるシステムの不正使用、SQLインジェクションなどを使ったシステムへの不正アクセスはなくならない。それどころか仮想マシンの実行基盤であるハイパーバイザーにセキュリティホールが潜んでいるなど、仮想化することで脅威が大幅に増加するというわけだ。

データの安全性についてはユーザーが責任を負う

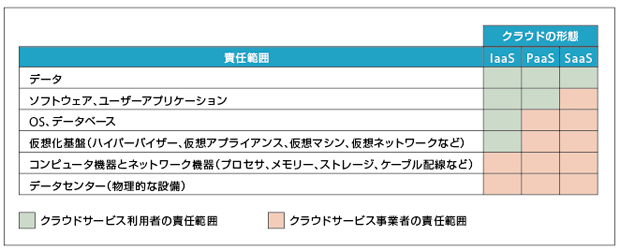

PCI SSCは仮想化ガイドラインの中で、クラウドサービスを利用する際のユーザーと事業者の責任範囲の切り分けも明示している(図5-1)。日本企業が特に注意したいのは、クラウドサービスの「データ」に関する項目だ。ガイドラインではIaaSやPaaS、SaaSなどクラウドの形態に関係なく、データの保全はユーザーが責任を持つことを明確に示している。

出典:Information Supplement ・ PCI DSS Virtualization Guidelines ・ June 2011

もちろん、サービスを提供するクラウド事業者側でデータの喪失を防ぐバックアップ対策や、データを改竄や漏洩から守るためのセキュリティ対策を講じていることが前提になるだろう。そうだとしても「データ保全の責任は業者側にある」とするアウトソーシングに慣れてきた日本企業にとって、すぐには受け入れがたい指針かもしれない。

ただ、外部のサービスを利用する際のデータ保全やセキュリティの対策に関して、少なからず潮目が変わりかねない状況に置かれているという事実は間違いない。

●Next:必要なセキュリティレベルに応じて仮想環境をセグメンテーションする

会員登録(無料)が必要です

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-