[Sponsored]

[IT Leaders Tech Strategy LIVE ゼロトラストセキュリティの要諦を穿つ]

攻撃側が圧倒的に有利な今こそ際立つ

「脅威侵入即応力」を極めたEDRの実力

2022年10月13日(木)

DX推進や新型コロナ対応のためにクラウド利用やリモートワークが広がる中、従来からの境界型セキュリティ対策の有効性が大きく低下している。その中で急務となっているのが、「脅威の侵入を前提」としたセキュリティ対策への転換だ。8月31日に開催されたウェビナー「[ゼロトラストセキュリティ]の要諦を穿つ」(主催:インプレス IT Leaders)に登壇したサイバーリーズンの河原功志氏が、巧妙化する脅威の現状と、EDRによる新たなセキュリティ対策の在り方について解説した。

サイバー攻撃では守る側が圧倒的に不利

企業のセキュリティ対策は抜本的な見直しが急務となっている。DXの推進や新型コロナへの対応のためにワークスタイルはがらりと変わり、それに伴ってクラウドサービスの利用が急拡大しているのは多くが知るところ。保護すべきデータやハードウェアは社外に切り出され、従来のように社内ネットワークと社外ネットワークの境界で脅威の侵入を食い止めようとする考え方が通用しにくくなっていることが背景にある。

「ここに付け込み、サイバー攻撃の対象はテレワーク環境下のエンドポイントやクラウド、さらに関係会社/関連会社を含めたサプライチェーン全体にまで拡大しています」と語るのは、サイバーリーズンの河原功志氏(セールス・エンジニアリング本部 パートナー・セールス・エンジニアリング部 部長)だ。攻撃手法もフィッシングや不正ログイン、脆弱性を突いた不正侵入、RDPを悪用した不正アクセスなど巧妙化を続ける一方だ。

サイバーリーズンの河原功志氏(セールス・エンジニアリング本部 パートナー・セールス・エンジニアリング部 部長)

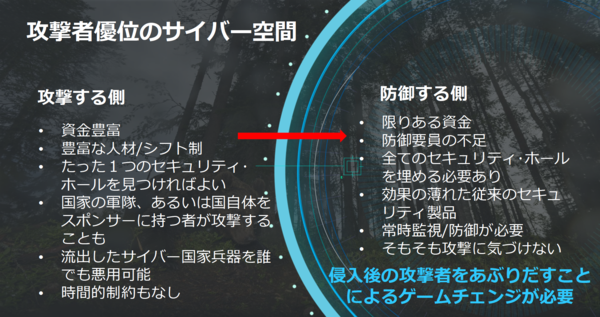

サイバーリーズンの河原功志氏(セールス・エンジニアリング本部 パートナー・セールス・エンジニアリング部 部長)しかも、「悩ましいのはサイバー攻撃では攻撃側が圧倒的に優位なことです」と河原氏(図1)。状況を確認すれば、それも納得できるはずだ。まずは攻撃側。組織的なサイバー攻撃の広がりを背景に、高度な知識を備えた多数のハッカーをメンバーに揃える。利用するツールも最先端のサイバー兵器で、日々、攻撃手法を洗練化させている。

図1 サイバー攻撃は資金や人材、ツールに加え、ルール面でも攻撃側が圧倒的に有利な状況にある。対策の見直しを抜きにはワンサイドゲームになりかねない

図1 サイバー攻撃は資金や人材、ツールに加え、ルール面でも攻撃側が圧倒的に有利な状況にある。対策の見直しを抜きにはワンサイドゲームになりかねない拡大画像表示

対して防御側は、営利組織である以上、対策に割ける人材や資金には限りがある。また、具体的な施策としては技術面だけでなく、怪しいメールを絶対に開封させないなど、人材面でのセキュリティホールも漏れなく埋めなければならない。しかも、反撃の手は一切ない。「ハッカー側の勝利条件は時間制限がない中での、たった1つのセキュリティホールの発見だけ。これではワンサイドゲームになっても致し方ないのです」(河原氏)。

政府情報システムの評価制度にも登録済みのEDRとは

ひとたび不正侵入を許せば隠密裏に攻撃の足場が築かれ、そこから継続的に情報が流出することで、甚大な被害を覚悟する必要がある。企業の社会的な信頼やブランド価値は大きく毀損され、関係者への賠償も発生し、原因追及や対応時には事業も停止しかねない。

打開に向け河原氏が必要性を訴えたのが、「脅威の侵入を前提としたセキュリティ対策」であり、そのための不可欠なツールとして挙げるが、マルウェアのふるまいから存在を検知し、迅速な対応につなげることで被害を防ぐEDR(Endpoint Detection and Response)だ。政府も利用を推進しており、「政府関係等のサイバーセキュリティ対策のための統一基準群」には、「EDR監視/運用」が要件リストに盛り込まれ、「次期自治体情報セキュリティクラウド要件一覧」でも、導入後対策としてEDR監視/運用が標準要件として明記されているという。

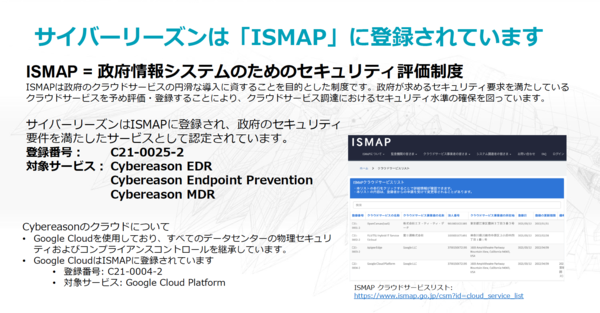

こうしたことから注目を集め、すでに国内でも多くのユーザーを獲得しているのがサイバーリーズンのEDRツール「Cybereason EDR」である(図2)。政府情報システムのための評価制度(ISMP)に登録済みであることも知名度向上に一役買っているようだ。

図2 サイバー攻撃の高度化に対応し、政府は政府情報システムのための評価制度(ISMP)を策定。Cybereason EDRは調達要件を満たすサービスとして登録されている

図2 サイバー攻撃の高度化に対応し、政府は政府情報システムのための評価制度(ISMP)を策定。Cybereason EDRは調達要件を満たすサービスとして登録されている拡大画像表示

特徴は、侵入後対策での迅速なインシデント対応、ならびにセキュリティ運用負荷の低減に必須な次の4機能を高いレベルで網羅している点にある。

- 個々の攻撃を分析するのではなく、組織全体の異なるプラットフォームでの「複数端末にわたる相関解析」

- 従来ツールでは困難なファイルレス攻撃やラテラルムーブメントの検知を可能とする「ふるまい分析」

- 常時、毎秒800万クエリの解析による「脅威のリアルタイム検出」

- いつ、どこで、何が起こったかを自動的に解析/可視化することでの、いち早い対処に向けた「攻撃の全体像の可視化」

脅威検出から対応までを支援する豊富な機能群

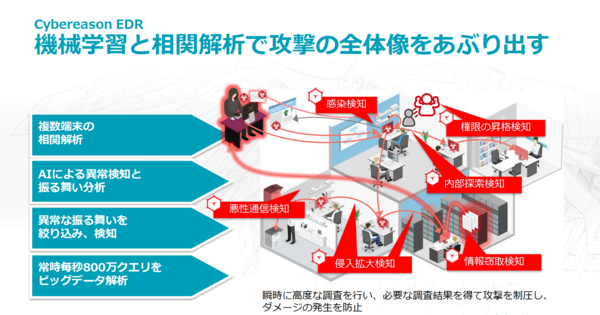

Cybereason EDRによる動作フローを概観すると、出発点はあらゆるエンドポイントに対するリアルタイムでの脅威監視だ。それも、プロセス情報や接続情報、ファイル情報、ドライバ情報などの切り口で多面的に捉えている。そこで収集したデータを基に、「複数端末の相関解析」や「AIによる異常検知と振る舞い分析」「異常なふるまいの絞り込みや検知」「高速な行測800万クエリのビッグデータ解析」によって攻撃の全体像を速やかにあぶり出す(図3)。

図3 Cybereason EDRでは、あらゆるエンドポイントから収集したデータを基に、機械学習と相関解析で攻撃の全体像をあぶり出す

図3 Cybereason EDRでは、あらゆるエンドポイントから収集したデータを基に、機械学習と相関解析で攻撃の全体像をあぶり出す拡大画像表示

そこで力を発揮するのが、脅威発見時の攻撃の進行状況を直感的に把握するための「ダッシュボード」や、インシデントがいつ、どこで、どう発生したかの自動解析結果を可視化する「MALOP詳細ビュー」、解析結果の詳細を視覚化する「アタックツリー」などだ。

「インシデント発生時には、MALOP詳細ビューとアタックツリーをクリック操作で切り替えつつ確認することで、インシデントの全体像とともに影響する端末やユーザー、検知の根本原因、用いられた悪質なプロセスまで把握できます。つまり、脅威の検知時点で対応法も特定できるわけです。そのうえで、ダッシュボードでは攻撃の深刻度別に感染規模や時間、攻撃の種類別統計などを一目で把握でき、何から取り掛かるべきかまで適切に判断できます」(河原氏)。

対応作業では、端末隔離・復旧、マルウェア隔離、プロセス停止、レジストリ削除などの作業が発生し、そのための端末回収の必要性が作業を長引かせる一因になっている。だが、Cybereason EDRでは、遠隔からそれらを実施するための機能も用意。支店や海外などの社外端末まで含めた、遠隔からの封じ込め、根絶、復旧までの円滑な実施が可能になっている。

これら以外にも、攻撃の一覧として表示して対応漏れや二重対応を防ぐ「受信ボックス」や、ハンティングエンジンによる調査の支援機能など、一連の対応に必要な機能が豊富に用意されている。

専門アナリストによる運用代行サービスも用意

EDRの運用フェーズにおいて、より効果的に機能させるためには専門知識を備えた人材が必要となるが、セキュリティ人材は圧倒的に不足しているのが実情だ。その点を踏まえ、サイバーリーズンでは、Cybereason EDRの運用を専門アナリストが代行するエンドポイント監視・解析サービス「Cybereason MDR」も用意する。

Cybereason EDRは、米国の安全性や安定性の維持向上に向けて取り組んでいる非営利組織のMITREから、突破された攻撃のあぶり出し能力で最高の評価を獲得。「他社ツールと比べてインシデント対応時間を半減させられます」と河原氏は胸を張る。その機能群を高く評価した国内外の企業が続々と採用しているわけだ。河原氏は、「今後はエンドポイントだけでなく、クラウドのワークフローやコンテナ、ネットワークレベルなど、検知や検出による保護対象のさらなる拡大と一元化に取り組んでいきます」と展望を語った。

●お問い合わせ先

サイバーリーズン合同会社

お問い合わせフォームからどうぞ

- ハイブリッドワークのセキュリティの課題を解決する次世代ゼロトラストアーキテクチャ(2022/10/14)

- 「玄関の鍵はポストの中」が横行!? タレスが明かすゼロトラスト戦略における「暗号鍵管理」の重要性(2022/09/28)

- ゼロトラストの進化形──動的なアクセス制御が切り開く新たなセキュリティの地平(2022/09/27)

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-