[イベントレポート]

ランサムウェアから生成AIの悪用まで、先鋭化したサイバー脅威にどう立ち向かうか─ミッコ・ヒッポネン氏ら専門家の見識

2024年7月9日(火)神 幸葉(IT Leaders編集部)

企業情報システムの複雑化やクラウド/リモートアクセスの浸透などを背景に、国内外でサイバー攻撃の被害が後を絶たない。しかも、ランサムウェアや生成AIの悪用など、攻撃手段がテクノロジーの進化と共に先鋭化している。そんな状況下で、企業・組織が今のサイバー脅威をどうとらえ、何をなすべきかについて専門家たちが解説している。ウィズセキュア(WithSecure)の年次コンファレンス「SPHERE24」に登壇した、サイバーセキュリティアナリストのケレン・エラザリ氏と、ウィズセキュア CRO(最高リサーチ責任者)のミッコ・ヒッポネン氏のセッションから要点をお伝えする。

ランサムウェアは過去10年で最も革新的なサイバー犯罪

ウィズセキュア(WithSecure)が2024年5月28・29日(現地時間)に、本社のあるフィンランド・ヘルシンキで開催した「SPHERE24」。世界中からパートナーやメディアなど600人超が参加した今回のコンファレンスでは、種々のセッションを通じて、さまざまな角度からサイバーセキュリティの動向と対策が語られた。

「ランサムウェアは、過去10年間で最も革新的なサイバー犯罪である」と指摘するのは、サイバーセキュリティアナリストのケレン・エラザリ(Keren Elazari)氏(写真1)だ。世界中の機関・組織が協力しながら、ランサムウェアからの被害を阻止するために活動しているが、被害に遭う組織や企業が後を絶たないと語った。

写真1:サイバーセキュリティアナリストのケレン・エラザリ氏

写真1:サイバーセキュリティアナリストのケレン・エラザリ氏先進企業のようにテクノロジーやマーケティングを駆使

エラザリ氏は、調査・分析から判明した、主要なランサムウェアグループの活動実態について、図1のスライドを示しながら解説した。

図1:主要なランサムウェア/RaaSグループ。高い技術力で世界中の企業・組織を攻撃している

図1:主要なランサムウェア/RaaSグループ。高い技術力で世界中の企業・組織を攻撃している拡大画像表示

2024年2月に関係者の逮捕が報じられた「LockBit」は、数年前より猛威をふるうRaaS(Ransomware as a Service)である。RaaSプロバイダーとして悪のビジネスを確立しており、「活動を止めず、新しいプロジェクトを開発し続け、新しいターゲットの脆弱性を探すことに注力している」と“経営方針”を表明している。その猛威と影響力は、LockBitと同じロゴを用いた「DarkBit」という模倣犯も登場するほどだ。

2023年9月にはロシアを拠点とする「BlackCat」が米国のZ世代ハッカーたちと協力し、米ラスベガス最大の2つの大手カジノ運営会社を攻撃している。「これまでロシアを拠点とするランサムウェアグループと米国のZ世代ハッカーが協力する関係はあまり見られなかった。FBI(米連邦捜査局)は、このような協力関係は今後さらに増えると予測している」(エラザリ氏)

BlackCatの登場は2021年頃。現在主流のモダンなアーキテクチャを持つRaaSのパイオニアとして知られている。「セキュアなプログラミング言語として推奨されてきたRustをランサムウェアの開発に用いるこのグループは、テクノロジーの最先端にあると言える」とエラザリ氏。カジノへの攻撃後、2023年末には法執行機関がBlackCat管轄のダークウェブやサーバーを停止させている。しかしながら、程なく再編成して活動を再開し、世界中で協力者を募集し続けているという。

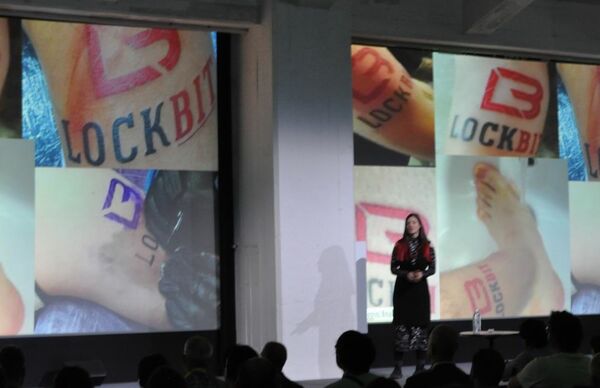

これらのグループは、単にターゲットにランサムウェアを仕掛けるだけでない。RaaSやアフィリエイトプログラムの仕組みで積極的に人材を募集し、取材にも応じ、共通のタトゥーを入れ、コンテストも開催する(図2)。

「サイバー犯罪の文脈から外して考えてみると、その姿は、高い技術力に加えて、マーケティングやブランディングにも注力するイノベーティブな企業のようだ。もし私たちがシリコンバレーにいたら、このようなビジネスに我先に投資しようと列をなしてしまうかもしれない」(エラザリ氏)

図2:ブランディングの一環としてメンバーがまとうLockBitのタトゥー

図2:ブランディングの一環としてメンバーがまとうLockBitのタトゥー拡大画像表示

攻撃者によるAIの悪用も多角化

続けてエラザリ氏は、欧州ネットワーク・情報セキュリティ機関(ENISA)の報告書からのトピックとして、サイバー攻撃者たちが注力する、生成AIをはじめとするAIの悪用について言及した。ChatGPTやGemini、Claudeなどの生成AI/大規模言語モデル(LLM)が広範に普及していく中で、攻撃者たちも、それに特化した生成AIモデルやフレームワークの開発を進めている。

例えば、2023年7月に公開されたサイバー犯罪向けび生成AIサービス「WarmGPT」は、Pythonでマルウェアを書くように指示されたとき、一般的な生成AIサービスのように「規約上、それはできない」とは答えず、簡単にマルウェアを作成してしまう。米IBMが行った実験では、AIチームは、人間のチームの100倍の速さでフィッシングキャンペーンを作成したという。

政治家や有名人のフェイク動画で知られるディープフェイク技術も、さらに進化・巧妙化している。エラザリ氏によると、5年前にはすでにアルゴリズムで生成された音声によるサイバー犯罪が行われているという。同氏は、上司の声で「下請け業者に今すぐ送金しないとプロジェクトを失う」と伝え、部下は信じて送金してしまった事案や、攻撃者が企業のCFO(最高財務責任者)を装った音声と動画を用いてWeb会議に参加していた事案を紹介。「私たちはこのような状況を、今後もっと目にすることになるだろう。やりたい放題の攻撃者たちに対応していく力を身につけなければならない」と警告した。

国家の支援下にある攻撃者の間でも、生成AIをスパイ活動やマルウェア開発に利用しようとする動きが広がっている。「これらの攻撃の核心は“信頼”だ。攻撃者は、テクノロジーを利用して私たちの信頼を得て、それを裏切る。これはおそらく、今世界で起きている最も危険な事象の1つだ」(エラザリ氏)

ハッカーのマインドセットで脅威へ対抗せよ

エラザリ氏は、サイバー攻撃対策を含めたITへの投資の重要性と同時に、対策で自動化できない部分は、人間が訓練して脅威に対処する必要があるとして、次のように説いた。「人間がAIと連携する方法を知り、変化する未来にも対応できる人材を育成しなくてはならない。そこでは、私たちもハッカーのマインドセットを持つことが重要だ」

例えば、クラウドソーシングのセキュリティプラットフォーム「Bugcrowd」は、グローバル有名ブランドを含む多数の企業とハッカーのコラボレーションの場として役立っている。実際、最近では生成AI/LLMの開発企業がすぐれたハッカーに協力を求めているという。2023年夏に開催された世界最大のハッキングコンテスト「Hack the Future AI」では、2000人のハッカーがAIモデルのセキュリティに関する情報を提供している。「私たちはハッカーの協力を得て、独自のサイバーハイジーンを構築していく必要がある」(エラザリ氏)

エラザリ氏は、次のように述べて講演を締めくくった。「『すべてがオンプレミスで、セキュリティ手順が明確だった頃のやり方を自分たちは覚えているから大丈夫』と考え、空想にふけっているなら目を覚ましなさい。すでに『落ち着いて現状を維持する』段階ではない。ハッカーたちが過去30年間で培ってきた適応力と回復力を、私たちも身につけるときだ」。

●Next:ミッコ・ヒッポネン氏が語るテクノロジーの進化と脅威

会員登録(無料)が必要です

- 1

- 2

- 3

- 次へ >

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-