日本シノプシスは2024年4月17日、同社がグローバルで監査を請け負ったユーザーの実例をベースに、2023年におけるオープンソースソフトウェア(OSS)の利用状況と、OSSに含まれるセキュリティ脆弱性の現状を報告した。これによると、リスク評価を行ったアプリケーションの74%に高リスクの脆弱性を含むOSS部品が使われていた。前年調査の48%から26ポイント増えている。同社は2024年4月25日に、OSSの利用状況/脆弱性調査ツール「Black Duck」の上位エディションとして、ソフトウェアサプライチェーンで混入するOSSの調査機能を強化した「Supply Chain Edition」をリリースする。

米シノプシス(Synopsys)日本法人の日本シノプシスは、オープンソースソフトウェア(OSS)の利用状況/脆弱性調査ツール「Black Duck」と監査サービスを提供している。ユーザーが開発したアプリケーションに含まれるOSSのコードを特定し、OSSに既知のセキュリティ脆弱性が残っているかを調べられる。

今回、同社がグローバルで2023年に監査を請け負ったユーザーの実例からOSSの利用状況と脆弱性の現状をまとめた年次レポート「2024オープンソース・セキュリティ&リスク分析(OSSRA:Open Source Security and Risk Analysis)レポート」の内容を発表した(関連記事:企業が持つソフトウェアの84%に脆弱性、日本シノプシスがオープンソースのリスク分析を報告)。

「高リスク脆弱性を含む」が74%、前年から26ポイント増加

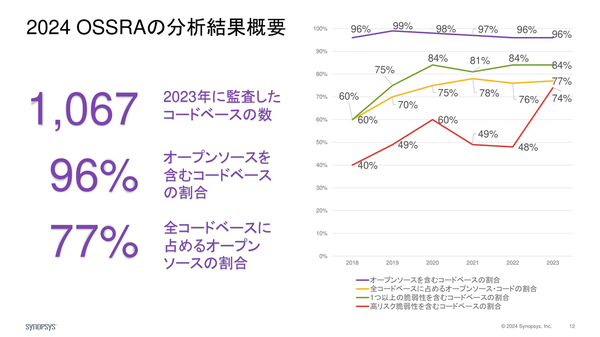

レポートによると、2023年に調査したアプリケーションは17業種1067件。このうちOSSを含んだアプリケーションの割合は96%で「高止まりしている」(同社)。全コードに占めるOSSの割合は77%である(図1)。

図1:2023年に監査したOSS脆弱性の状況(出典:日本シノプシス)

図1:2023年に監査したOSS脆弱性の状況(出典:日本シノプシス)拡大画像表示

少なくとも1つのオープンソース脆弱性が見つかった割合は、前年と同じ84%だった。一方、高リスクの脆弱性(積極的に悪用されている、PoCのエクスプロイトが公開されている、リモートコード実行の脆弱性として分類されている、など)を含むアプリケーションの割合は前年の48%から74%に急増した。同社はその理由について「経済不安に伴う技術者の解雇などによって、脆弱性のパッチを適用するリソースが減った」ことを挙げている。

高リスクのオープンソース脆弱性を含む割合が業種別で最も高かったのは、コンピュータハードウェアおよび半導体の業界で88%に上った。製造、産業機器、ロボットの業界が87%で続いている。また、ビッグデータ、AI、BI、マシンラーニング(機械学習)の業界は66%だった。宇宙、航空、自動車、運輸、物流の業界は最も少ないが、それでもアプリケーションの33%に高リスクの脆弱性が含まれていた。

運用面では、古いバージョンのOSSを使い続けるユーザーが多い。アプリケーションの91%は10バージョン以上古いOSS部品を含んでいる。また、コードベースのほぼ半数(49%)は過去2年間に新たな開発活動実績のないOSS部品を含んでいた。また、アプリケーションに含まれる脆弱性は公開から平均して2.5年以上経ったものであり、4分の1近くのアプリケーションには10年以上前から存在する脆弱性が含まれていたという。

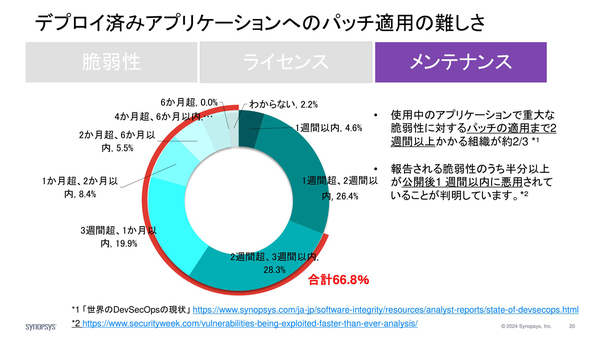

また、約3分の2(66.8%)の組織は、使用中のアプリケーションに重大な脆弱性が見つかった際に、パッチの適用まで2週間以上かかっている。これに対して、報告される脆弱性のうち半分以上は、公開後1週間以内に悪用されていることが分かっている(図2)。

図2:使用中のアプリケーションに対する脆弱性パッチの適用状況(出典:日本シノプシス)

図2:使用中のアプリケーションに対する脆弱性パッチの適用状況(出典:日本シノプシス)拡大画像表示

●Next:OSSのライセンス違反状況

会員登録(無料)が必要です

Synopsys / 脆弱性 / ユーザー調査 / SBOM / Black Duck

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-