[調査・レポート]

脆弱性の特定に数日以上が6割強、VPNの管理不全が浮き彫りに─アシュアード調査

2025年11月13日(木)IT Leaders編集部、日川 佳三

アシュアードは2025年11月12日、VPN機器のセキュリティ対策に関する調査結果を発表した。従業員1000人以上の企業のIT/セキュリティ担当者300人を対象に実施した調査から、ランサムウェアの侵入口となるVPN機器の脆弱性管理に課題が多いことが明らかになった。約半数が自社VPN機器のバージョン情報を正確に把握しておらず、脆弱性該当機器の特定に時間を要したり、特定できずに放置したりしている企業が6割強に上った。一方、ランサムウェア被害の増加を受けて約8割が対策強化に前向きな姿勢を示している。

ビジョナルグループの1社で、脆弱性管理クラウドサービス「yamory(ヤモリー)」などを提供しているアシュアードは、ランサムウェアの主要な侵入口であるVPN機器のセキュリティ対策について調査を実施した。2025年11月に、従業員1000人以上の企業に勤務する情報システム・セキュリティ担当者300人を対象にインターネット調査を行っている。

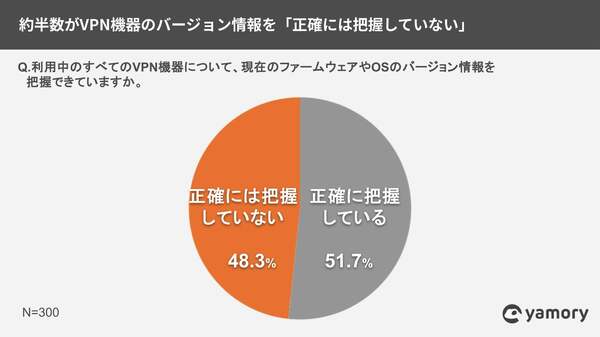

図1は、利用しているVPN機器のファームウェアやOSのバージョン情報を正確に把握しているかを尋ねた結果である。「正確には把握できていない」と回答した担当者が約半数(48.3%)を占めた。アシュアードは、「IT資産管理、インベントリ管理が追いついておらず、脆弱性発生時に該当機器を迅速に特定できないことを表している」と見る。

図1:VPN機器のバージョン情報を正確に把握している担当者の割合(出典:アシュアード)

図1:VPN機器のバージョン情報を正確に把握している担当者の割合(出典:アシュアード)拡大画像表示

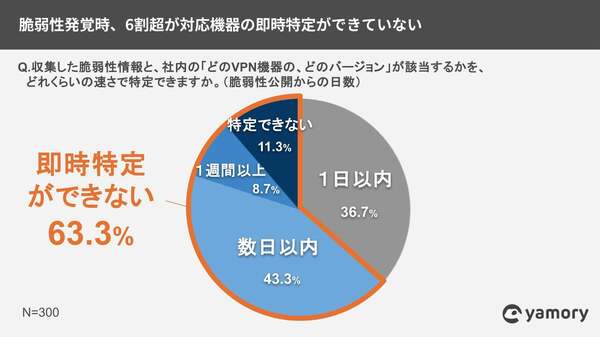

図2は、収集した脆弱性情報が、社内のどのVPN機器の、どのバージョンが該当するかを特定するのにかかった期間を聞いた結果だ。43.3%が「数日以内」、8.7%が「1週間以上」かかると回答。また、11.3%は「特定するための仕組みがない、またはできていない」と回答している。全体の6割強(63.3%)が、機器の特定に時間を要しているか、または特定できずに脆弱性を放置していることが明らかになった。

図2:収集した脆弱性情報に社内の「どのVPN機器の、どのバージョン」が該当するかを特定するのにかかった期間(出典:アシュアード)

図2:収集した脆弱性情報に社内の「どのVPN機器の、どのバージョン」が該当するかを特定するのにかかった期間(出典:アシュアード)拡大画像表示

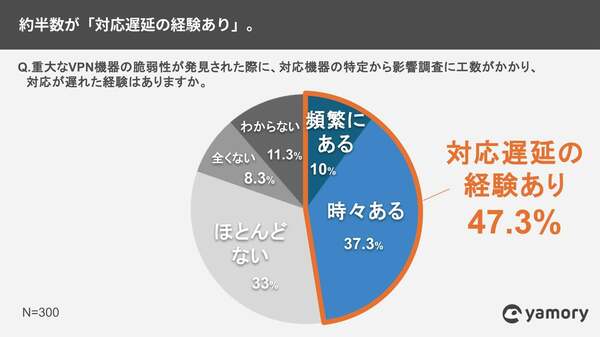

重大なVPN機器の脆弱性が発見された際、該当する機器の特定や影響度の調査に工数がかかって対応が遅れた経験の有無も尋ねている。「頻繁にある」(10.0%)と「時々ある」(37.3%)を合わせ、約半数(47.3%)で対応に遅れた経験があると回答した(図3)。

図3:重大なVPN機器の脆弱性が発見された際、該当する機器の特定や影響度の調査に工数がかかって対応が遅れた経験(出典:アシュアード)

図3:重大なVPN機器の脆弱性が発見された際、該当する機器の特定や影響度の調査に工数がかかって対応が遅れた経験(出典:アシュアード)拡大画像表示

●Next:ランサムウェア被害の拡大にIT/セキュリティ担当者はどう備えるか

会員登録(無料)が必要です

- 1

- 2

- 次へ >

アシュアード / 脆弱性管理 / VPN / ランサムウェア / リモートアクセス / テレワーク / 情報漏洩対策 / サイバー攻撃 / IT部門 / ユーザー調査 / yamory

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-