[市場動向]

SSL/TLS証明書の有効期間が2029年に47日へ短縮、証明書管理の自動化が必須に─CyberArk

2025年10月30日(木)日川 佳三、河原 潤(IT Leaders編集部)

2025年4月、SSL/TLS証明書の認証局(CA)とWebブラウザベンダーによる業界団体CA/Browser Forumは、公開SSL/TLS証明書の最長有効期間を段階的に短縮することを全会一致で可決した。ID管理製品ベンダーのCyberArk Softwareは同年10月29日、報道関係者向けの文書で、この決定が企業のIT運用とセキュリティ体制に重大な影響を及ぼすとして、SSL/TLS証明書の有効期間短縮化に企業が対処するためには、証明書を自動で更新可能な仕組みを構築する必要があると指摘している。

SSL/TLS証明書は本来、インターネット通信を暗号化してWebサイトの身元を証明することで、通信の安全性と信頼性を確保するためのものだ。しかし、この信頼を逆手に取って、証明書の仕組みを悪用するサイバー攻撃が後を絶たない。

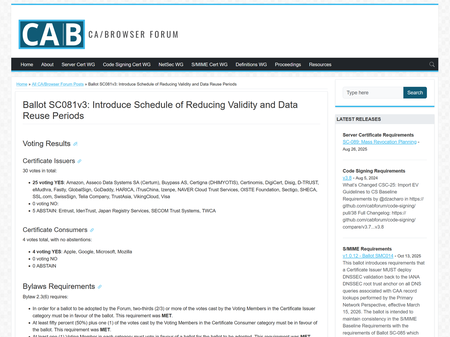

そんな中で、SSL/TLS証明書の認証局(CA)とWebブラウザベンダーによる業界団体CA/Browser Forumは2025年4月に、公開SSL/TLS証明書の最大有効期間を段階的に短縮することを全会一致で可決した(発表文、画面1)。

画面1:2025年4月、業界団体CA/Browser Forumは、公開SSL/TLS証明書の最長有効期間を段階的に短縮することを全会一致で可決した

画面1:2025年4月、業界団体CA/Browser Forumは、公開SSL/TLS証明書の最長有効期間を段階的に短縮することを全会一致で可決した拡大画像表示

可決した内容を見ると、2026年3月以降、段階的に最長有効期間が短くなり、2029年3月以降に発行する証明書の最長有効期間は47日間になる。時期、最長有効期間、企業の側で必要となる更新頻度は以下のとおりである。

- 2026年3月14日まで:有効期間398日(1年に1回)

- 2026年3月15日以降:有効期間200日(1年に2回)

- 2027年3月15日以降:有効期間100日(1年に4回)

- 2029年3月15日以降:有効期間47日(1年に8回以上)、さらにドメイン制御検証(DCV)期間も10日に短縮

CyberArk Softwareによると、有効期間短縮の決定は、米アップルが2020年に同社の「Safari」ブラウザで利用できる証明書の有効期間を、それまでの2年間から1年に制限したことに端を発し、ここから業界の趨勢が変わったことの延長線上にあるという。

同社は、この決定が企業のIT運用とセキュリティ体制に重大な影響を及ぼすとして、SSL/TLS証明書の有効期間短縮化に企業が対処するためには、証明書を自動で更新可能な仕組みを構築する必要があると指摘している。

「SSL/TLS証明書の有効期間が現在の398日から47日になると、証明書の更新作業は8倍以上に増える。手動による証明書管理は実質的に不可能になり、自動化を早急に検討する必要がある」(同社)

CyberArkは、2024年に米Venafiの買収で得た、SSL/TLS証明書の自動更新が可能な証明書管理ツール「CyberArk Certificate Manager」を提供している。(同ツールのような)証明書管理ツールを導入することで、システム環境全体で証明書の検出・追跡、リアルタイムでの台帳管理・更新、期限切れ証明書や暗号アルゴリズム脆弱性の早期発見などが可能になると同社は提案する(関連記事:日本IBM、SSL/TLSサーバー証明書の更新を自動化するSI、「47日ルール」に対処)。

「証明書を自動更新する仕組みは、標準のACMEプロトコルやAPI駆動型ワークフローを用いて人的エラーを削減し、証明書有効期限切れによるサービスの停止を防ぐ。また、一元化されたポリシーとワークフローにより、証明書有効性に関する基準の統一や、更新時期の標準化などを実現できる」(CyberArk)

同社は合わせて、DevOpsツールとの連携によって、CI/CDパイプラインでの自動的な証明書プロビジョニングやKubernetes、マイクロサービス環境への対応により、開発サイクルの継続性を確保できると助言している。

CyberArk / SSL証明書 / インターネット / Webブラウザ / Safari / Apple / 業界団体 / Webサイト / Webサーバー / EC / システム管理者

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-