パスワードを流出させる大型サイバー犯罪が続発し、社会を揺るがせています。特に、オープンソースの暗号通信ライブラリ「OpenSSL」の脆弱性を突いた「Heartbleed(心臓出血)」と呼ばれるサイバー攻撃は極めて深刻なものでした。こうした事件が起こると、ネットの利用者はパスワード変更を要求されます。しかし、多くのID/パスワードを所有・運用しなければならない利用者にすれば、パスワード変更は決して容易なことではありません。パスワードの脆弱性と、その対策について論究してきた筆者が、利用者視点から早急に打つべき対策を提言します。

図1:OpenSSLの脆弱性への警鐘を鳴らすためのHeartbleedのロゴ

図1:OpenSSLの脆弱性への警鐘を鳴らすためのHeartbleedのロゴオープンソースの暗号通信ライブラリ「OpenSSL」は、世界のSSL利用サイトの6割以上で使用されているといわれています。Heartbleedについては、50万サイトが影響を受けたという情報もあります(図1)。米国ではホワイトハウスが甚大な被害を蒙ったことも判ってきたようです。

Heartbleed で、ID/パスワードが流出したのは、サイトからだけではなく、クライアントやIoT(Internet of Things:モノのインターネット)までが含まれている可能性が指摘されています。流出の可能性があるパスワードやユーザーの総数は、一体どの程度になるのか想像もつきません(図2)。

図2:本人認証を破られると、種々の分厚い防御のいずれも意味がない

図2:本人認証を破られると、種々の分厚い防御のいずれも意味がない拡大画像表示

例えば、三菱UFJニコスは2014年4月18日、OpenSSLの脆弱性を突いた攻撃による不正アクセスで、延べ894人の個人情報が不正に閲覧されたと発表しました。具体的には、カード番号や、氏名、住所、生年月日、電話番号、メールアドレス、有効期限、WebサービスのID、カード名称、加入年月、支払口座(金融機関名及び支店名を含む)、勤務先名称とその電話番号です。

この脆弱性は、2年前から存在していたことが確認されていました。このような大きな欠陥がなぜ長期間放置されていたのか、根本的な解決策は何かといった分析はさておき、脆弱性を突いた攻撃は痕跡が残りません。サイトの運営者は、もし脆弱なバージョンのOpenSSLを運用していたのなら、アップグレードや証明書の再発行といった対策を講じた後、利用者にパスワードの変更を依頼しなければなりません。

利用者側にすれば、サイトからの告知情報を確認し、Open SSLサイト(「https://」で始まるサイト)でパスワードの変更を求められます。その際の注意点はIPA(情報処理推進機構)がサイトで公表しています。

IPAの文書では、「ウェブサイト側の脆弱性対応が完了したことを確認してから」パスワードを変更しなさいとあります。この確認と変更作業は面倒なことですが、ここでしっかりしたパスワードに変更しておくこと自体は、意義があると言えます。しかし、ここで問題になるのは、「パスワードは(1)他のアカウントに使い回さないこと(2)メモに頼る場合には安全な場所にしっかりと保管すること」というパスワード運用の注意事項です。

筆者はかねてより文字パスワードの脆弱性と、その対策について論究を重ねてきました。IT Leaders紙でも、これまでの連載記事『【短期集中連載】崩壊の危機に瀕する「パスワード問題」』『社会生活における本人認証の役割と意義』『自家中毒の情報セキュリティ』で詳細に論じたとおり、一般にしっかりと覚えていられる文字パスワードは“平均3個”という逃れようのない現実があります。

そうである以上、(1)については、特異な記憶力を持つ人でなければ実行不可能です。(2)についても、屋内では何とか実行できるかも知れませんが、屋外では実行不可能でしょう。

崩壊の危機に瀕する「パスワード問題」

こうした現実に対し筆者は、崩壊の危機に瀕する「パスワード問題」と、その解決の方向性を提示し、既知画像も使える「拡張型パスワード」を使うことの有効性を訴えてきました。

既知画像を扱える拡張型パスワードは記憶の干渉を受けにくく、これを使えれば、問題を簡単にクリアできるのです。しかし現状では、文字パスワードしか使えないサイトがほとんどです。今回のような緊急かつ重要なパスワード変更を迫られたときに、何とか対処する方法は、ないものでしょうか。

文字パスワードの使用を前提にしたとき、実行可能で非常に有効と思われる方法を1つ見つけました。日本から提案され、海外でも注目されつつある「暗証画像カード」という対処法です。カード上の既知画像から抽出したランダムなパスワード/暗証番号を既存の文字パスワード認証システムに利用する方法で、文字パスワードから拡張型パスワードへの移行の橋渡しになるはずです。

暗証画像カードにおける画像の登録や、カード作成の手順は、「暗証番号の賢い使い方:暗証画像カード」のビデオで分かるように、驚くほど簡単です。

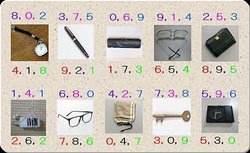

図3:暗証画像カードの例

図3:暗証画像カードの例拡大画像表示

このビデオの例では、スマートフォンのカメラで撮影した小物類の中から、自分の懐かしい思い出が詰まった画像4点を、古いものから新しいものに向かって順番に見つけていくと、複数のそれぞれに異なるランダムで無意味な4桁の数字列が抽出されるようになっています(図3)。赤を追うとA銀行、緑を追うとBカードといった具合です。

暗証画像カードは、紙カード上にユーザーが選んだ既知画像と囮の画像を印刷し、画像のすべてに文字や数字を付与すれば作成できます。このカード上の既知画像の視認からランダムで強固なパスワード/暗証番号を抽出できるので、既存の文字パスワード認証システムを安全に利用できるようになります。

会員登録(無料)が必要です

- 1

- 2

- 次へ >

- ユーザー企業、システム子会社にも大きな影響─今理解しておくべき改正派遣法のポイント(2014/04/30)

- 日産GT-R開発者の水野和敏氏が語る、“日本のものづくり”のあり方(2014/03/06)

- 日本は「おもてなし」ではなく、“表なし”になっていないか?(2014/01/16)

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-