[調査・レポート]

国内企業がゼロトラストセキュリティで重視する7つの領域、優先施策にSASE/CASB/ID管理など─ガートナー

2025年5月9日(金)IT Leaders編集部

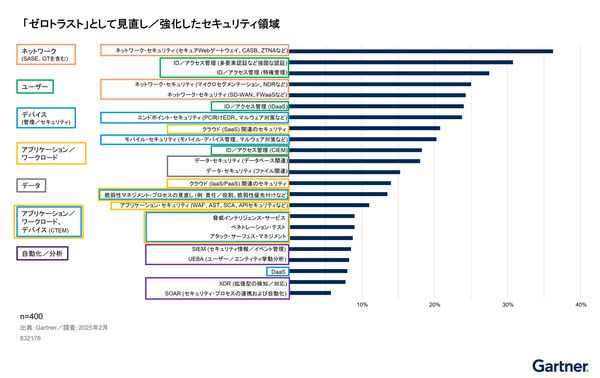

ガートナージャパンは2025年5月8日、国内企業におけるゼロトラストセキュリティへの投資領域に関する調査結果を発表した。ゼロトラストの取り組みへの見直し、または強化を行った領域の上位に、ネットワークセキュリティ(セキュアWebゲートウェイ、CASB、ZTNAなど)、ID/アクセス管理(多要素認証など強固な認証)、ID/アクセス管理(特権管理)が挙がっている。

ガートナージャパンは2025年2月、従業員500人以上の国内組織を対象に実施した、国内企業におけるゼロトラストセキュリティへの投資領域に関する調査結果を発表した。

ゼロトラストの取り組みへの見直し、または強化を行った領域の上位に、ネットワークセキュリティ(セキュアWebゲートウェイ、CASB、ZTNAなど)、ID/アクセス管理(多要素認証など強固な認証)、ID/アクセス管理(特権管理)が挙がっている(図1)。

図1:「ゼロトラスト」として見直し/強化したセキュリティ領域(出典:ガートナージャパン、2025年2月)

図1:「ゼロトラスト」として見直し/強化したセキュリティ領域(出典:ガートナージャパン、2025年2月)拡大画像表示

調査では、多くの組織が、SASE(Secure Access Service Edge)を含むネットワークセキュリティ、ユーザー/IDやデバイスの管理の取り組みを引き続き強化していることが判明した。一方で、アプリケーション/ワークロードやデバイスへのCTEM(継続的脅威エクスポージャ管理)、自動化/分析については、他の領域と比べて見直しや強化が後回しにされている傾向も見てとれる。

ガートナーが示す、ゼロトラストセキュリティの7つの領域ごとの動向は以下のとおりである。

(1)ネットワーク(SASEやOTセキュリティを含む)

SASEを前提とした、クラウド中心のネットワークへの移行の取り組みと、オンプレミスで事業部門が利用するシステム(OT/サイバーフィジカルシステムなど)のセキュリティ対策への関心が継続している。

SASE関連テクノロジーの導入は、エンドポイント対策や認証機能の連携などを伴うため、インフラやセキュリティの複数組織にまたがるプロジェクトになること、ベンダーの選定や価格の上昇などの悩みに直面することがチャレンジとして挙げられる。

(2)ユーザー(アイデンティティ/アクセス管理など)

この領域では、人間のユーザーIDだけでなく、マシンIDの増加についても備えておく必要がある。マシンIDは、IoTのようなデバイスに限らず、AIエージェントのようなプログラムによるITリソースへのアクセスも含まれる。

アイデンティティの多様化に合わせ、アイデンティティ管理とその運用、そしてモニタリングについても、多様化するユースケースごとに実施していくことが求められるようになる。

(3)デバイス(管理/セキュリティ)

PCをはじめとしたデバイス/エンドポイント領域では、VDI(デスクトップ仮想化基盤)/DaaS(Desktop as a Service)などのシンクライアント環境からファットPCへ戻す動きが加速し、エンドポイント環境におけるセキュリティ対策に注目が集まっている。

デバイス環境そのものに頼ったセキュリティ対策から、クラウドやネットワークも含めた「統合的なゼロトラスト環境」を目指す企業が増えている

●Next:組織/SRMリーダーは生成AIの急速な進化にどう対処するか

会員登録(無料)が必要です

- 1

- 2

- 次へ >

Gartner / ゼロトラスト / SASE / CASB / ID管理 / EDR / XDR / SIEM / エンドポイントセキュリティ / クラウドセキュリティ / ユーザー調査

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-