機密性や重要性の高い情報を多く扱うパブリックセクターは、当然ながらサイバー攻撃の標的になりやすい。それに対し、これまではインターネットとの接続を絞り込む形、業務によっては完全に切り離す形でのセキュリティ対策が採られてきた。しかしすべてがオンライン化する流れの中、それは大きく転換。現在は「ゼロトラスト」という考えの下、新たな取り組みが進んでいるという。「偽情報の拡散」という新しいリスクへの対応も含め、安心安全な行政という観点から、富士通の専門家に実情と展望を聞いた。(聞き手はインプレス 編集主幹の田口潤)

提供:富士通株式会社

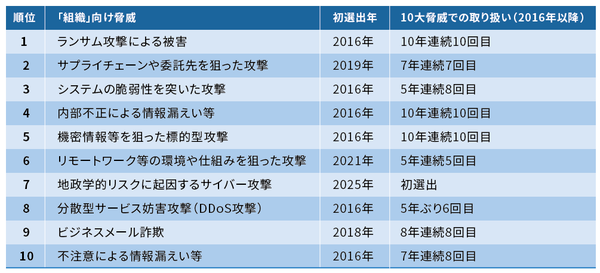

──情報処理推進機構(IPA)が発表した「情報セキュリティ10大脅威 2025」組織編(図1)を見ると、「ランサム攻撃による被害」や「サプライチェーンや委託先を狙った攻撃」などが相変わらず猛威をふるっています。官庁や自治体をサポートする立場から、昨今のサイバーセキュリティの状況をどう見ていますか。

図1:情報処理推進機構(IPA)が発表した「情報セキュリティ10大脅威 2025」組織編より

図1:情報処理推進機構(IPA)が発表した「情報セキュリティ10大脅威 2025」組織編より拡大画像表示

新井 住民や職員の個人情報だけでなく、事業や予算に関わる情報など、パブリックセクターは機密性や重要性の高い情報をたくさん扱っています。行政サービスを提供するためには当然必要なことですが、裏を返せば格好の標的になってしまう面があります。悪意を持った個人や集団は、金銭的利益につながりそうな相手や情報を虎視眈々と探しつつ、巧妙なアタックを仕掛けてきますし、攻撃は増えこそすれ、減ることはないでしょうね。

加えて定期的な人事ローテーションがある官庁や地方自治体では、サイバーセキュリティの専門人材を置きにくい問題もあります。そんなことから「防御が甘そう」と思われるかも知れませんが、パブリックセクターだからセキュリティ事故が多いといった事実はありません。過去に起きた事件や事故から学んで、非常に厳重な対策を講じているからです。もちろん不正アクセスによる情報流出や内部不正、外部委託に伴う情報漏洩といった事故はゼロではありませんが、それは民間セクターも同じでしょう。

新井伸介氏 富士通 パブリック事業本部 デジタルビジネスデザイン統括部長

新井伸介氏 富士通 パブリック事業本部 デジタルビジネスデザイン統括部長<プロフィール>

1992年富士通入社後、防災関係システム開発に従事。2001年e-Japan戦略以降、SEとして国の施策に基づくシステム開発のPMを勤める。現在は、公共部門のデジタル化を推進するためのデジタルビジネス戦略策定、サービス企画、プロモーションを担当

地方公共団体が利用するネットワークの三層分離

──確かにIPAや警察庁などの情報をチェックしても、サイバー攻撃に端を発する中央省庁や大規模自治体における大きなインシデントはほとんどないですね。4半世紀前の2000年前後には中央省庁のWebページの書き換えが頻発しましたし、その後も数年に1回くらいは大規模な情報流出があったと記憶していますが、そうした世間を騒がせるような事故は減っています。

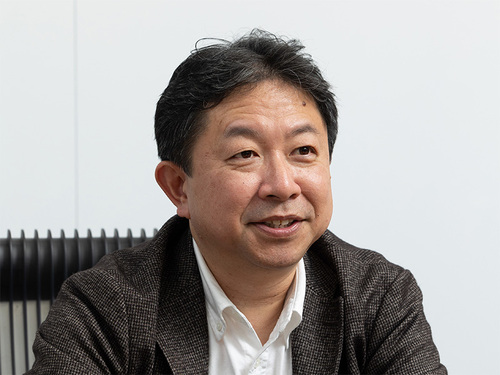

新井 そうなんです。もう少し詳しく説明すると日本年金機構の情報漏洩事件をご記憶かと思います。2015年に起きたのですが、標的型メールによる攻撃によって基礎年金番号や氏名などを含む約125万件もの個人情報が流出し、大きな社会問題になりました。それを機に行政ネットワークの安全性を再考することになり、特に対策が不徹底とされていた地方公共団体が利用するネットワークについて「三層分離」という策が指針として示され、実施されました(図2)。

図2:地方公共団体のネットワークにおける三層分離の概要

図2:地方公共団体のネットワークにおける三層分離の概要拡大画像表示

これは業務用途に応じてネットワークを3つに分離して、それによって安全性を担保するものです。まず「個人番号(マイナンバー)利用事務系」は、社会保障や税、住民記録や戸籍、介護、国民年金など、マイナンバーを使って各種情報にアクセスするためのネットワークです。非常に重要な情報を扱うので特に強固なセキュリティ対策が施され、他のネットワークとは完全に分断されています。加えて多要素認証や端末からのデータ持ち出し不可といった運用ルールも厳しく定められています。

次の「LGWAN(Local Government Wide Area Network)接続系」は、自治体をつなぐ行政専用の閉域網で、行政機関相互のコミュニケーションや情報共有のほか、人事給与や財務などの業務システムもこの層にあります。地方公共団体情報システム機構(J-LIS)が運営しており、ファイアウオールはもちろん、経路暗号化や侵入検知(IDS)などのセキュリティ対策が施されています。

3層目となる「インターネット接続系」は、メールやWebサイト閲覧などの一般的な用途を想定したネットワークです。インターネットへの接続口を集約することを目的に「自治体情報セキュリティクラウド」と呼ぶ方式が採用されており、一定水準のセキュリティ対策はもちろん講じられていますが、当然、重要なデータは扱わない原則があります。このように業務の特性に応じた3つのネットワークを使い分けているので、外からの攻撃には比較的強いのです。

三層分離以前の自治体ネットワークは基幹系と情報系の2系統でした。これらを明確に分けていた自治体もありましたが、一方で基幹系の端末でメールをやり取りできるようにしていた自治体もあり、セキュリティ面では不十分な状況でした。

業務端末の自由度など生産性の観点からは疑問も

──ネットワークを物理的に分離するのは確かに強力な策ですが、厳重すぎませんか? 例えば業務端末はどうしているのですか。まさか、ネットワークごとに別々とか?

新井 その「まさか」なんです(笑)。少なくとも三層分離が打ち出された当初は、端末をネットワークごとに用意する想定でした。職員ごとに日々の業務はある程度固定されているとはいえ、それでも時には別の端末のところに出向いて操作しなければなりません。安全な運用のためといっても、煩わしくて生産性が上がらず、何をするにも時間がかかる面もあります。層の異なる端末間でデータをやり取りするのにUSBメモリーを使い、紛失やマルウェア感染といったことが起こったら本末転倒ですけど、運用ルールの遵守を徹底するとしても限界がありますからね。

今井 私からも説明させて下さい。簡単な話、三層分離を維持したままではクラウドサービスを利用しにくいですし、何よりも様々な行政サービスのオンライン化や市民や住民によるオンライン手続きの実施も難しいままですよね。そこで仕事の質や効率をもっと上げていこうという機運が盛り上がり、2020年5月に総務省が「自治体情報セキュリティ対策の見直しについて」という文書を公表しました。

詳細はぜひ文書を見ていただきたいのですが、「情報の流出を徹底して防止する観点から他の領域との分離は維持しつつ、国が認めた特定通信に限り、インターネット経由の申請等のデータの電子的移送を可能とし、ユーザビリティの向上や行政手続のオンライン化に対応」といったことを軸に、三層分離を見直しする案をまとめた文書です。

ユーザビリティの向上や行政手続のオンライン化を明言したのはとても大事だと思いますし、その後、コロナ禍を経験して行政機関の多くがワークスタイルを大幅に見直すことになったのはご存じの通りです。場所を問わずに業務ができるテレワークが重要な選択肢の1つとなりましたし、Web会議やファイル共有などのクラウドサービスをうまく使いこなすことの必要性も広く認識されるようになりました。

今井悟史氏 富士通 データ&セキュリティ研究所、所長

今井悟史氏 富士通 データ&セキュリティ研究所、所長<プロフィール>

2004年に富士通研究所へ入社。2015年以降、ブロックチェーン/デジタルトラスト技術の研究開発に従事、2020年にUvanceトラストサービスの商用開発を担務。2023年以降、現職に就任し、AIによるセキュリティ高度化、生成AIのトラスト、偽情報対策、データ流通基盤の研究開発に従事

──つまりセキュリティを維持しながらも三層分離のモデルを見直しし、テレワークやクラウド利用、行政サービスのオンライン化などを図るという方向ですね。理想はそうにせよ、「あちら立てればこちらが立たず」の二律背反的な面があって難しそうに思えます。文書公開から5年経っているので、具体案や取り組みが進んでいるのでしょうか。

今井 はい。総務省は「地方公共団体における情報セキュリティポリシーに関するガイドライン」を策定し、随時リニューアルしています。最新版は2024年10月に公開されています。その中で、例えば、業務システムはLGWAN接続系に残しつつ端末はインターネット接続系に移行し、VDI(デスクトップ仮想化基盤)のような画面転送技術を介してLGWAN接続系の業務システムを使用するといったアイデアが提示されています。インターネット経由でクラウドサービスを積極的に使いながらも、情報の取り扱いに注意を要する業務システムは安全な領域に留めておくことができるわけです。

さらに、マイナンバー利用事務系を除いた他の業務については、システムも端末もインターネット接続系に移行できるのではとの意見もあります。地方公共団体は規模もデジタルリテラシーもまちまちですから万能の解はなく、落ち着きどころは利便性や運用負荷などとのバランスでということになりますね。

国はデジタル庁によるGSSが広がる

──地方自治という大原則からすると、自治体が個々に落ち着きどころを探すのは分かりますが、しかし、サイバー攻撃が増加し、巧妙になる中で個別対応は心許ないのではないですか? 攻撃は弱いところを狙ってきますから。例えば国が共通基盤を用意し、多くがそれを利用するといった施策はどうなのでしょう。

聞き手を務めたインプレス 編集主幹の田口潤

聞き手を務めたインプレス 編集主幹の田口潤新井 国と地方との連携強化、住民サービスの高度化、コストの全体最適化、中長期視点での持続性確保といったことを形にしていくには、行政ネットワークのさらなる見直しも必要でしょうね。実際に「国・地方ネットワークの将来像及び実現シナリオに関する検討会」などを通じて議論が始まっています。私は当事者ではないので、あくまで個人的見解ではありますが、国がネットワーク基盤を整備して共用する方向性は「あり」だと思います。そのための法整備など、クリアしなければならないことは多々あるでしょうけれど。

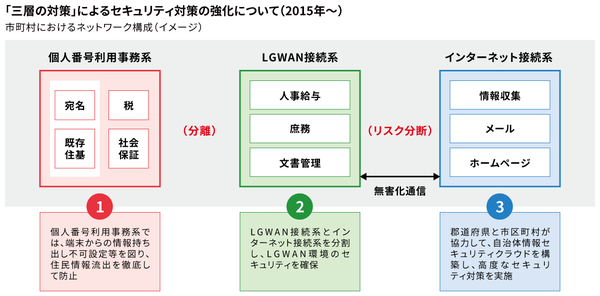

一方、三層分離や総務省のガイドラインは地方自治体を対象とした話で、国についてはデジタル庁が「GSS(ガバメントソリューションサービス)」の提供を始めています。デジタル庁のネットワーク環境やPC環境をベースに政府共通の標準的な環境を用意し、各府省庁に使ってもらうものです(図3)。すでに人事院や農林水産省、消費者庁、こども家庭庁などが導入しており、総務省や環境省、法務省、国税庁なども導入する予定です。国が整備するネットワーク基盤の共用化といった場合には、GSSでの知見が生かされることになるでしょう。

図3:GSSを構成するネットワークの概略

図3:GSSを構成するネットワークの概略拡大画像表示

行政ネットワークもゼロトラストが基本となる

──技術面でのGSSの特徴にはどんなものがあるのでしょう。

新井 色々ありますが、最大のポイントは「ゼロトラストアーキテクチャ」の採用です。従来のセキュリティ対策の基本的な考えとしては「境界型防御」が一般的でした。内部(組織内ネットワーク)と外部(インターネット)との境界で各種の対策を講じる代わりに、内部にいる人やデバイスは基本的に信頼する考え方です。

しかしモバイル端末やクラウドサービスが普及し、庁内どうかを問わず自宅や出先で勤務するのが普通になった今、ネットワークを内部と外部に分けること自体、合理的とは言えません。それに内部だからといって信頼できるとは限りません。不正もあれば間違いもありますからね。そこでシステムにアクセスしてくる人やデバイスに「信頼(トラスト)が無い(ゼロ)」ことを前提に、アクセスの都度、正規の権限を持っているか否かをしっかり確認するようにします。権限についても常に必要最小限のものしか渡しません。

そんなわけでゼロトラストは現在のセキュリティ対策の主流になっており、内閣サイバーセキュリティセンター(NISC)が2023年7月に定めた「政府機関等のサイバーセキュリティ対策のための統一基準群」でも取り上げられました。ですからGSSも全面採用したわけです。GSSはそれに加えて境界型防御も採用していますし、ネットワークにはインターネットを経由しない専用線やモバイル閉域網を使用しているなど、いくつもの厳重なセキュリティ対策を採っています。ですから地方自治体のシステムやネットワークもGSSに倣う形になっていくでしょう。

サイバー攻撃の他にも悩みの種が出てきた

──ありがとうございます。パブリックセクターにおけるセキュリティ対策は慎重を期す必要があるので遅れ気味に見えますが、今では業務効率や利便性を考えた策も講じられつつあるわけですね。ともあれセキュリティ対策には終わりがないので、総務省のガイドラインやデジタル庁のGSSのような取り組みは常にウォッチしておく必要があると思います。さらに言えばセキュリティの技術動向や世界で起きているインシデントなども。

今井 ご指摘の通りです。もっともパブリックセクターの方々にそこまで求めるのはなかなか難しいです。ですから代わりに伴走者であり、パートナーでもあるべき我々がセキュリティに関する技術や様々なインシデントの把握に努めなければなりません。国内のみならず海外を含めて動向や状況を把握し、例えばセミナーや教育サービスを通じて分かりやすく、タイムリーにお知らせすることも含めてです。

実際、マルウェアを送り込んで悪さをするとか、膨大なアクセスによってサーバーをダウンさせるといった従来型のサイバー攻撃のほかに、最近では新たな脅威も出てきました。今はまだ充分にできているとは言えませんけど、我々のようなテクノロジー企業に求められる役割をきっちり果たさなければと、気を引き締めています。

──新たな脅威? それはどういうものですか。

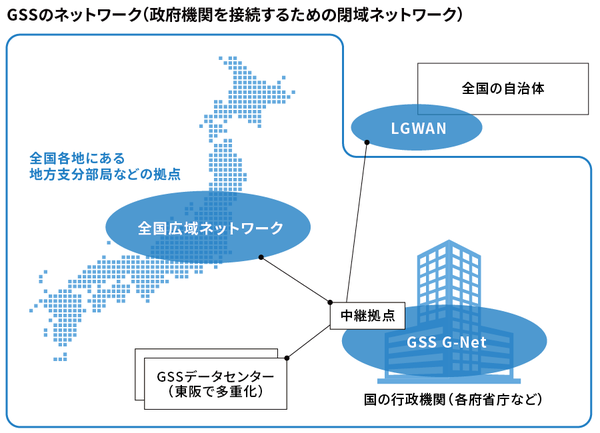

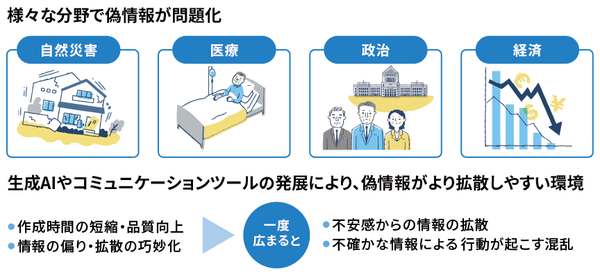

今井 災害や大規模な事故などの際に根拠のない嘘の情報、いわゆるフェイクニュースが拡散されることで現場が混乱するといった事案が、典型例です。直接的なセキュリティ対策というよりリスクマネジメントに枠を広げた話にはなりますが、パブリックセクターも頭を悩ませることが予想されます。

具体例を挙げると2022年9月、台風15号が近畿や東海地方に接近した際に、ドローンで撮影した静岡県内の様子だとする画像がSNSにアップされたケースがあります。広い範囲で住宅地が泥水に浸っているショッキングなもので、ネット上で次々と拡散されました。しかし実は嘘の情報、つまり生成AIによって作られたフェイク画像でした。情報の錯綜によって多くの人が混乱したと言われています。

正しい情報がフェイクニュースとして扱われたケースもあります。ウクライナのマリウポリで攻撃を受けた病院からに逃げようとする妊婦の写真がメディアで話題になったことがありました。この時、「写真は仕組まれた陰謀論だ」との意見もネット上には出てきました。その後、BBC(英国放送協会)の専任チームがキメ細かいファクトチェックを積み重ねて事実であることを突き止め、それをあらためて世界に報道しました。

このように、SNSで真偽の不確かな情報を巡る騒動が頻発して、行政などの負担を高める懸念が出てきたのです(図4)。問い合わせの一つひとつに応えるのは大変ですが、混乱を沈静化させるのはもっと大変です。日本ではまだそれほどではないですが、諸外国では経済的な悪影響や治安に関わる問題を引き起こしたりしていますからね。

図4:偽情報が世間をたびたび騒がせる事案が頻発している

図4:偽情報が世間をたびたび騒がせる事案が頻発している拡大画像表示

情報の真偽を判断するプラットフォームを開発

──デジタル技術の進化がもたらす副作用はサイバー犯罪だけではないと。実際、生成AIによって偽の音声や画像、動画を作り出すのは簡単にできるようになりましたし、それを見破るのはとても難しいです。そこで「AI TRiSM(AIのトラスト/リスク/セキュリティ・マネジメント)」という概念が登場し、対策も始まっているようですが。

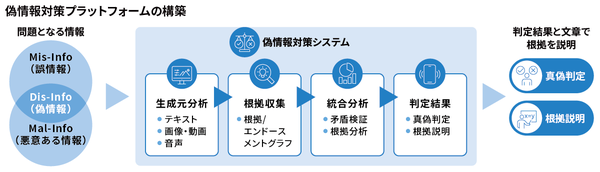

今井 世界各国の機関や企業が色々取り組んでいます。当社も「偽情報対策プラットフォーム」を構築しています(図5)。ファクトチェックをより合理的に進めるもので、真偽が不確かな情報があった時に第三者による評価や情報を「根拠」として紐づけします。そこでは、国や自治体が発信していることや、カメラやセンサーから直接送られてくるデータなど、信頼のおける情報がとても役立ちます。そうして集めてきた複数の根拠を対象に、整合性や矛盾などの観点から情報を解析してスコアリングし、真偽の判定結果と根拠説明の文章をアウトプットします。

図5:富士通が取り組む偽情報対策プラットフォームの概要

図5:富士通が取り組む偽情報対策プラットフォームの概要拡大画像表示

このプラットフォームは、国が重要と判断して支援する「経済安全保障重要技術育成プログラム」の一環として、プライムで受託したものです。まずは公的機関などで実証を重ねて精度を磨き、民間企業、そして一般ユーザーへと段階的に適用エリアを広げていく予定です。

──従来型の攻撃も新しいリスクも、官庁や自治体が自前ですべて対策するのは非現実的ですから、テクノロジー企業の頑張りが必須ですね。

新井 サッカーでも野球でも、高みを目指すにはチームビルディングが大事です。トレーナーや管理栄養士など外部の専門家の知見を活かすことで、選手は自分がやるべきことに集中できますから。我々ももっと頑張って、パートナーとして指名されるようにならないといけません。あと最後に「守りが伴わないと勝ち続けられない」と付け加えさせてください。セキュリティは守りに絶対欠かせません。そして「勝つ」とは、山積する社会課題を一つひとつ解決していくことです。

参考記事

- 少子高齢化の加速が行政の機能不全を招く 2040年問題に向けて対応を急げ!

- 実世界の写像から課題解決に挑む「デジタルツイン」の価値

- 健康・医療を持続可能かつスマートにするデジタル変革の実際

- 公共サービス改革の“一丁目一番地”はデータマネジメントの高度化にあり

- RPAやAIによる単純な自動化は無意味 人が介在してこそ成果を最大化できる

- ITインフラの見直しと刷新は待ったなし、“クラウドスマート”を基準に最適解を導く

- アジャイル開発がパブリックセクターに多くの利点をもたらす

▽[特集]社会を持続可能にする“GovTech”の実像 トップページへ▽

●お問い合わせ先

富士通株式会社 データ&セキュリティ研究所

データ&セキュリティに関して以下のサイトを是非ご参照ください。

- 業務システム 2027年4月強制適用へ待ったなし、施行迫る「新リース会計基準」対応の勘所【IT Leaders特別編集版】

- 生成AI/AIエージェント 成否のカギは「データ基盤」に─生成AI時代のデータマネジメント【IT Leaders特別編集号】

- フィジカルAI AI/ロボット─Society 5.0に向けた社会実装が広がる【DIGITAL X/IT Leaders特別編集号】

- メールセキュリティ 導入のみならず運用時の“ポリシー上げ”が肝心[DMARC導入&運用の極意]【IT Leaders特別編集号】

- ゼロトラスト戦略 ランサムウェア、AI詐欺…最新脅威に抗するデジタル免疫力を![前提のゼロトラスト、不断のサイバーハイジーン]【IT Leaders特別編集号】

-

-

-

-

-

-

-

-

-

-

AIの真価は「今この瞬間」の感知にある。「Data Streaming Platform」で実現する「AI Ready Data」を解説

-

-

-

-

VDIの導入コストを抑制! コストコンシャスなエンタープライズクラスの仮想デスクトップ「Parallels RAS」とは

-

AI時代の“基幹インフラ”へ──NEC・NOT A HOTEL・DeNAが語るZoomを核にしたコミュニケーション変革とAI活用法

-

加速するZoomの進化、エージェント型AIでコミュニケーションの全領域を変革─「Zoom主催リアルイベント Zoomtopia On the Road Japan」レポート

-

14年ぶりに到来したチャンスをどう活かす?企業価値向上とセキュリティ強化・運用効率化をもたらす自社だけの“ドメイン”とは

-

-

-

-

生成AIからAgentic AIへ―HCLSoftware CRO Rajiv Shesh氏に聞く、企業価値創造の課題に応える「X-D-Oフレームワーク」

-

-

-

「プラグアンドゲイン・アプローチ」がプロセス変革のゲームチェンジャー。業務プロセスの持続的な改善を後押しする「SAP Signavio」

-

BPMとプロセスマイニングで継続的なプロセス改善を行う仕組みを構築、NTTデータ イントラマートがすすめる変革のアプローチ

-